Как вирус петя попадает в компьютер

Вирус Petya: как работает, как лечить и удалить

Опубликовано чт, 29/06/2017 - 00:41 пользователем Марина МУЛЛИНА

29/06/2017 - 00:41

Вирус Petya атаковал множество компьютеров во вторник 27 июня. Пострадали компании на Украине, в России, Европе и Индии. Новый шифровальщик очень похож на своего предшественника вирус WannaCry, но имеет свои существенные отличия.

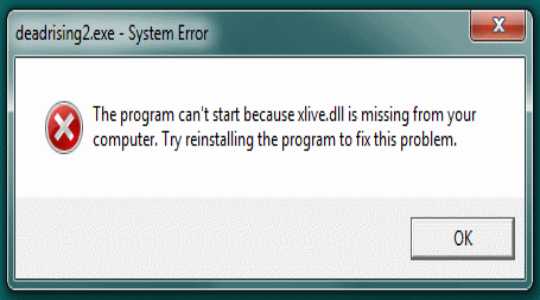

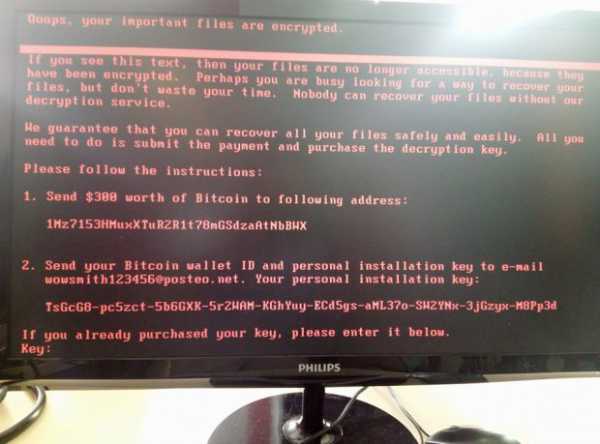

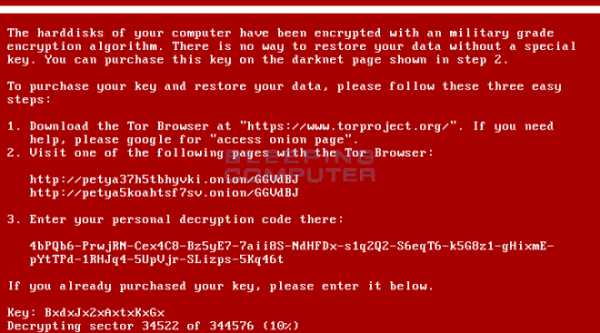

Petya попадает в компьютер через электронные писмьма-спамы, содержащие ссылку или какой-либо файл. Первые версии вируса маскировались под письма с резюме. При открытии письма с вирусом на экране появляется окно системы Windows, требующее права администратора. При предоставлении пользователем вирусу соответствующих прав появляется синий экран и требование перезагрузить компьютер. После перезагрузки все данные на компьютере шифруются и блокируются. Появляется черный экран с требованием заплатить 300 долларов в биткоинах.

Главная особенность вируса Petya - он не только шифрует файлы, но и переписывает загрузочные файлы системы. Без их восстановления вирус с компьютера не удалится. А для удаления нового вируса-шифровальщика необходимо выпользовать надежным антивирусным средством.

Как защититься от вируса Petya? Прежде всего необходимо установить качественный и надежны антивирус. Не открывать подозрительные письма в почте, не скачивать ненадежные файлы. При обнаружении необычных процессов в компьютере отключить его от интернета, не перезагружать.

md-eksperiment.orginstagram

rrnews.ru

Вирус Petya A захватил Украину: как он работает и как защититься от хакерской атаки

Сегодня, 27 июня, вирус-шифровальщик Petya A захватил информационные сети ряда крупных украинских компаний.

Информатор разобрался, как работает вирус, и что нужно сделать, чтобы защитить от него свой компьютер.

Как «Петя» попадает в компьютер

Команда антивирусной программы Kaspersky Lab выяснила, что основная цель вируса — корпоративные пользователи: шифровальщик попадает на ПК с помощью спама, притворяясь письмом от кандидата на ту или иную должность. Стандартный сценарий заражения выглядит так:

HR-специалист получает фальшивое письмо со ссылкой на Dropbox, по которой якобы можно перейти и скачать «резюме». Вот только файл по ссылке является не безобидным текстовым документом, а самораспаковывающимся архивом с расширением .EXE.

После того как пользователь решается открыть «резюме», перед ним оказывается не документ с информацией об опыте работы кандидата, а синий экран смерти. Это значит, что «Petya A» попал на ПК пользователя и приступил к своим черным делам.

Как защититься от вируса-вымогателя

- Регулярно делайте резервные копии всех важных файлов. Желательно, чтобы у вас было два бэкапа: один в облаке, например в Dropbox, Google Drive и других специализированных сервисах. А другой на сменном носителе (съемный жесткий диск, большая флешка, запасной ноутбук). Для этого устройства установите ограниченные права доступа только на чтение и запись, без возможностей удаления или перезаписи. Резервные копии пригодятся вам и в других случаях — если вы случайно удалите важный файл или при поломке основного жесткого диска.

- Преступники часто создают фальшивые письма, похожие на сообщения от интернет-магазинов или банков, чтобы распространять вредоносное ПО, — это называется «фишинг». Так что настройте спам-фильтр в почте и никогда не открывайте вложения к письмам, отправленным незнакомыми людьми.

- Не доверяйте никому. Такой вирус могут прислать со взломанного аккаунта вашего друга в Skype или «ВКонтакте», товарища по онлайн-играм или даже коллеги с работы.

- Включите функцию «Показывать расширения файлов» в настройках. Так вам будет легче разобраться, какой файл является опасным. Трояны — это программы, значит, опасаться нужно в первую очередь подозрительных файлов с расширениями «exe», «vbs» и «scr».

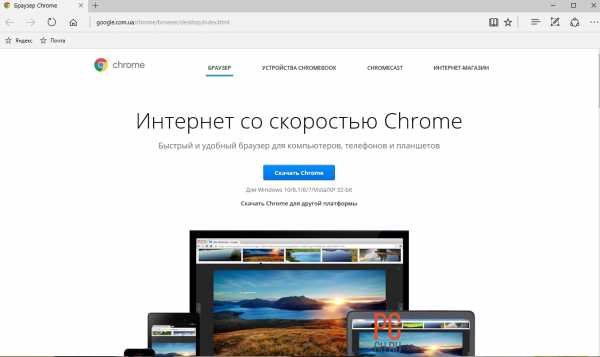

- Регулярно устанавливайте обновления для вашей ОС, браузера, антивируса и другого ПО. Преступники используют «дыры» в программном обеспечении, чтобы заразить устройства пользователей.

- Установите надежный антивирус, который умеет бороться с троянами-вымогателями.

- Если вам кажется, что вы обнаружили какой-то подозрительный процесс, отключите компьютер от Интернета. Если троян-вымогатель не успеет стереть ключ шифрования на вашем компьютере, то есть шанс восстановить файлы.

Кристина Лях

Если вы нашли ошибку, пожалуйста, выделите фрагмент текста и нажмите Ctrl+Enter.

Интернет, новости Днепра, новости Днепропетровска, новости Украиныinformator.dp.ua

как работает вирус Петя А и что делать

Хакерская атака поразила компьютерные сети украинских компаний и организаций 27 июня. Среди жертв вируса Petya.A – банковская система, предприятия инфраструктуры, известные СМИ, автозаправки и тому подобное. Сайт «24» публикует самую главную информацию о массовой хакерской атаке в Украине.

27 июня в Украине начались массовые хакерские атаки. Около 12-ти часов вирус-вымогатель неизвестного происхождения, похожий на WannaCry, атаковал компьютерные системы сотен госучреждений и компаний. Этот вирус называется Petya.A или mbr locker 256.

Читайте также: Украину атаковал опасный вирус Petya A: онлайн

MBR – это главная запись, код, необходимый для последующей загрузки операционной системы и расположенный в первом секторе устройства. После включения питания компьютера проходит так называемая процедура POST, тестируется аппаратное обеспечение, после прохождения которого BIOS загружает MBR в оперативную память по адресу 0Ч7С00 и передает ему управление. Так вирус попадает в компьютер и поражает его.

Модификаций вируса существует много. Вирус распространяется очень быстро. Проявляется в отказе работы компьютеров на платформе Windows на платформе Windows, перегрузке и шифровании данных. Сайты ряда компаний не работают из-за атаки, в других офисах отключили все компьютеры после первых признаков атаки. Вирус шифрует информацию на жестком диске компьютера, требуя выкуп за восстановление работы в 300 биткоинов.

Хакерская атака в Украине: как работает вирус Petya.A

Сотрудники атакованных учреждений рассказали, что им на почту примерно за час до массового отказа компьютеров приходили письма от неизвестного адресата с «левыми» ссылками. Заражение происходит, когда адресаты переходили по этой ссылке или скачивали неизвестные файлы.

Читайте также: В полиции сообщили детали о масштабной хакерской атаке в Украине

В основном письма с вирусом были отправлены в отделы кадров под видом резюме. В письме были вложены ссылки на якобы архив портфолио работ, которые хранятся в папке на сервисе Dropbox (а на самом деле – на вирус).

Скачанный вирус сразу же модифицирует загрузочную запись на системном накопителе и вызывает аварийное завершение работы компьютера. После перезагрузки компьютера на экран выводится сообщение, что диск поврежден и требуется выполнить процедуру исправления ошибок, которая может занять несколько часов. За это время на самом деле происходит шифрование данных. В конце на экране высвечивается сообщение о том, что весь диск зашифрован, а чтобы его расшифровать, нужно купить ключ у злоумышленников через Tor. И якобы если этого не сделать, через 7 дней цена увеличится в два раза.

Как происходит заражение вирусом Petya.A: видео

Начальная инфекция происходит через фишинговое сообщение (файл Петя.apx) или обновление программы M.E.doc. Распространение локальной сетью – через DoblePulsar и EternalBlue, аналогично методам вируса WannaCry.

В Украине массовой хакерской атаке подверглись: банковская система (около 30 банков), система инфраструктуры (80% предприятий, подчиненных Министерству инфраструктуры), Кабмин, мобильные операторы, СМИ, предприятия энергетической сферы.

Кто попал под хакерскую атаку в Украине: список

СМИ: медиахолдинг ТРК «Люкс» (24 Канал, радио «Люкс», Радио Максимум, Zaxid.net Без Табу); Укрїнський медиа холдинг («Комсомольская правда в Украине», «Корреспондент», Football.ua); Черноморская ТРК; Телеканал AT; по некоторым данным – «Интер» и UA:Первый.

Читайте также: Хакерская атака в Украине: специалисты СБУ выделили тело вируса Petya.А

Банки: Ощадбанк, ПриватБанк, Восточный, ОТП, ПУМБ, ТАСКомерцбанк, Укргазбанк, Расчетный центр, Мега банк, Кристалл банк, Укрсоцбанк, Радабанк, Кредо банк, Idea банк, Юнисон, Первый инвестиционный банк, Кредит оптима, Траст капитал, Проминвестбанк, Реконструкции и развитие, Вернум, Глобус.

Предприятия энергетики: ДТЭК, Укрэнерго, Киевэнерго и другие.

Предприятия инфраструктуры: аэропорт «Борисполь», «Укрзализныця», Киевский метрополитен и другие.

Сети заправок ОККО, ТНК, WOG, KLO

Мобильные операторы: Киевстар, Vodafone, Lifecell.

Медицина: компания «Фармак», клиника «Борис», по неподтвержденным данным, больница «Феофания».

Укрпочта

«Новая почта»

Укртелеком

Сеть гипермаркетов «Эпицентр»

ГП «Антонов»

Киевводоканал

Укргаздобыча

Кабинет Министров Украины

Супермаркет в Харькове во время атаки вируса Petya.A 27 июня

Это далеко не весь список зараженных учреждений и компаний. Вирус распространяется очень быстро.

Отметим, компьютерные сети силовых ведомств не пострадали. Однако сайт МВД прекратил свою работу, чтобы избежать поражения вирусом.

Президентские компьютерные сети также не попали под атаку. Несколько месяцев назад ИТ-команда АПУ отбила подобные атаки и провела соответствующие технологические мероприятия для закрытия потенциальных зон атаки.

Премьер-министр Украины Владимир Гройсман уверяет, что важные системы Кабмина не пострадали.

После Украины вирус Petya.A начал заражать компьютерные сети в России (в частности «Роснефть» и некоторые банки), Франции, Великобритании, Испании, Индии, США. Таким образом, программа-вымогатель очень быстро распространяется по всему миру.

Нет, ни в коем случае не связывайтесь с мошенниками. Скорее всего, даже если вы заплатите злоумышленникам, потерянная информация не вернется. Впрочем, по состоянию на 18:00 на один из биткоин-кошельков, который собирает деньги с зараженных вирусом компьютеров, перечислили свыше 2300 долларов.

Ни в коем случае нельзя перечислять им эти биткоины. Это «развод». С того, что проанализировали наши специалисты, ясно, что за вирусом идет полное шифрование файлов. Всю пораженную вирусом технику можно просто выбросить на помойку. От вируса вылечить компьютеры нереально. Если уже началось шифрование, это уже все,– сказал глава Интернет-ассоциации Украины Александр Федиенко.

Интересно - В Конгрессе призвали к импичменту ТрампаЧитайте также: Хакерская атака вымогателем Petya.A: как соцсети смеются над вирусом

Если компьютеры вашей компании, заразил вирус Petya.A, обратитесь в полицию. Эта атака направлена в основном на компьютерные системы, однако и ваш персональный компьютер тоже может подвергнуться мошенничеству.

Сейчас анализ вируса Petya.A продолжается. Пока нет окончательной информации о том, можно ли восстановить доступ к данным. Например, специалисты из G DATA SecurityLabs предполагают, что вирус Petya.А блокирует только доступ к файлам, а не шифрует все данные на накопителе.

Вирус в разных модификациях известен еще с 2016 года. Как именно работает и версия Petya.A, с которой столкнулись пользователи 27 июня, пока не сообщается. Судя по масштабу заражения, вирус доработан высококвалифицированными хакерами и имеет какую-то более сложную систему распространения.

После того, как этот вирус попадает в систему, он будет пытаться переписать загрузочные файлы Windows, или так называемый загрузочный мастер записи, необходимый для загрузки операционной системы. Вы не сможете удалить Petya.А из вашего компьютера, если не восстановите настройки загрузочного мастера записи (MBR). Даже если Вам удастся исправить эти настройки и удалить вирус из Вашей системы, к сожалению, Ваши файлы будут оставаться зашифрованными, потому что удаление вируса не обеспечивает расшифровку файлов, а просто удаляет инфекционные файлы.

Читайте также: Массовые хакерские атаки в Украине: в полиции рассказали, как борются с вирусом Petya А

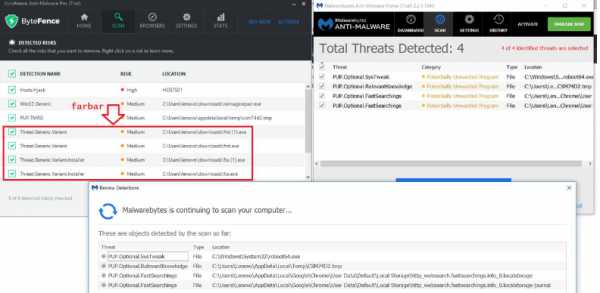

Безусловно, удалить вирус все равно нужно для продолжения работы с компьютером. Petya.А невозможно удалить с помощью простой процедуры удаления. Вы должны удалить этот вирус автоматически – с помощью надежного антивирусного средства, который обнаружит и удалит этот вирус с вашего компьютера.

Вирус Petya.А невозможно удалить стандартными способами

Если вы видите, что с вашим компьютером происходит процесс, который мы описывали выше, попробуйте отключить компьютер на этапе шифрования – когда он перезагрузился и выдал сообщение, что диск поврежден и требуется выполнить процедуру исправления ошибок, которая может занять несколько часов. Есть вероятность, что вы остановите процесс шифрования, если выключите компьютер в этот момент.

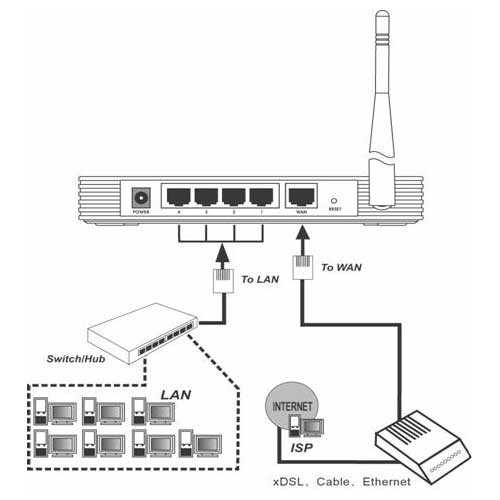

Чтобы уберечься от вируса Petya.А, владельцы отключают интернет и связанные с ним услуги. Детальных рекомендаций по безопасности пока нет, но если в вашей компании есть устройства на Windows, лучше отключитесь от сети, забэкапте данные, запускайтесь с другой операционной системы. Если важные данные есть в сети – временно отключите синхронизацию ПК с облачным сервисом.

Как не подцепить вирус-вымогатель, который атакует украинские компьютерные сети: советы

1. Обязательно пользуйтесь антивирусами. Специалисты рассказали одному из украинских изданий, что Virus #Petya блокирует Avast, тогда как антивирус «Касперский» его не видит.

2. Не скачивайте посторонние программы и файлы. Проверяйте файлы антивирусом и умом (маловероятно, что кто-то присылает вам «Жалобу из налоговой» в формате zip-архива) перед открытием.

3. Не переходите по сторонним подозрительными ссылкам, в том числе, из соцсетей. Особенно если они поступили от неизвестных вам пользователей. А лучше – вообще игнорируйте сообщения от неизвестных вам людей.

4. Обновите операционную систему, браузер и антивирус до последних версий.

5. Настройте резервную копию всех необходимых вам в работе файлов с помощью DropBox или других аналогичных программ – в случае, если ваши файлы будут зашифрованы вирусом, вы сможете восстановить старые версии файлов из резервной копии.

6. Киберполиция советует в случае выявления нарушений в работе компьютеров, работающих в компьютерных сетях, немедленно отключить их от сетей (как сети Интернет, так и внутренней сети).

7. С целью предотвращения случаев несанкционированного вмешательства в работу (в зависимости от версии ОС Windows) установить патчи с официального ресурса компании Microsoft.

Читайте также: Кибератака добралась и до Чернобыля

На данный момент злоумышленники не идентифицированы, как и источник распространения вируса. Украинские силовики склоняются к версии «российского следа» в хакерских атаках. В частности, такое мнение высказали секретарь СНБО Александр Турчинов и советник главы МВД Антон Геращенко. В СБУ сообщили, что главной целью кибератаки были объекты критической информационной инфраструктуры энергогенерирующих и энергоснабжающих компаний, объектов транспорта, ряда банковских учреждений, телекоммуникационных компаний.

А вот специалист по кибербезопасности Юрий Мелащенко рассказал в комментарии 24 Каналу, что кусок вредоносного кода компьютерного вируса Petya.A, который поразил Украину 27 июня, мог содержаться в документах, обнародованных недавно основателем Wikileaks Джулианом Ассанжем.

Откуда бы ни шла атака, берегите свои компьютеры и следуйте рекомендациям экспертов. А в случае заражения – немедленно обратитесь в полицию.

perecelenec.com.ua

Вирус Петя Petya. Новый вирус-шифровальщик 2017. Что делать?

Не успела утихнуть шумиха с вирусом WannaCry, как появилась новая волна шифровальщика — вирус Petya.

Данный вирус сейчас в основном распространяется по Украине и России, и в основном поражает компьютеры фирм, но и личные ПК могут быть под угрозой. Данный вирус шифрует файлы на ПК и требует за расшифровку биткоины, равные сумме 300$

Схему распространения Petya похожа на WanaCrypt0r 2.0 (WannaCry) — вирусом, поразившим сотни тысяч компьютеров по всему миру в мае. Троян блокировал доступ к файлам до тех пор, пока жертва не заплатит выкуп. По оценкам экспертов, вирус поразил свыше 300 тысяч Windows-компьютеров через «дыру» в сервере SMB. Менее чем за 72 часа от него пострадали системы в 150 странах.

- Пользоваться антивирусом!!!!

- Не скачивайте посторонние программы и файлы. Проверяйте файлы антивирусом и умом (маловероятно, что кто-то присылает вам «Жалобу из налоговой» в формате zip-архива) перед открытием.

- Не переходите по сторонним подозрительными ссылкам, в том числе, из соцсетей. Особенно если они поступили от неизвестных вам пользователей. А лучше – вообще игнорируйте сообщения от неизвестных вам людей.

- Обновите операционную систему, браузер и антивирус до последних версий.

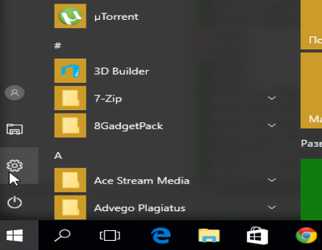

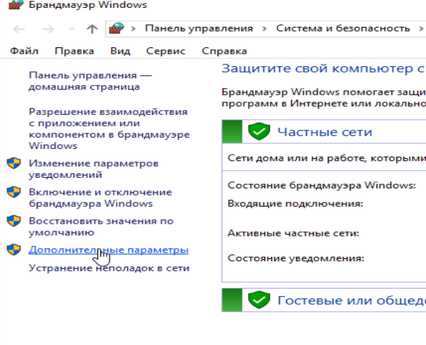

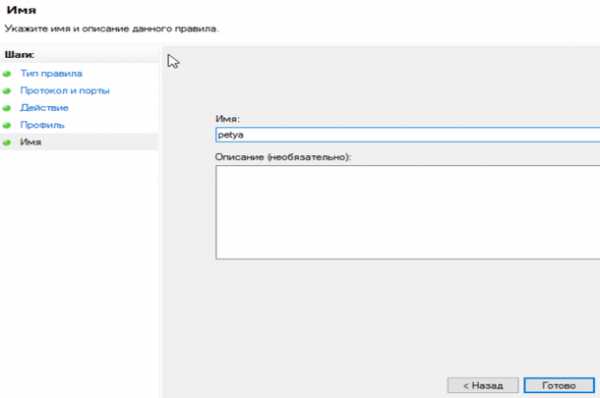

- Заблокировать порты в Бренмауэре Windows (ниже инструкция под Windows 10), в Windows 7 зайти в Панель управления — Брендмауэр и выполнить те же операции:

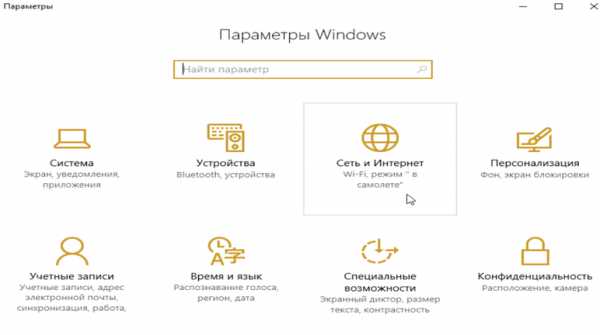

- Зайти в Пуск/Парамерты/Сеть и Интернет.

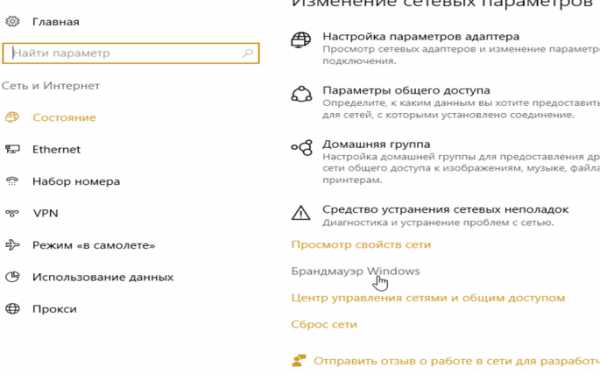

- Справа в панели выбрать Брендмауэр Windows.

- Нажать ссылку «Дополнительные параметры».

- В панели слева выбрать «Правила для входящих подключений», далее «Создать новое правило».

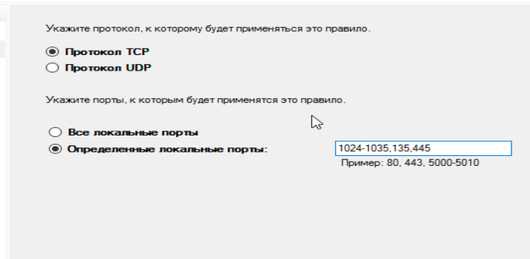

- Правило создаем для порта, нажимаем «Далее».

- Отмечаем радиокнопкой «Протокол TCP» и «Определенные локальные порты» , в поле портов вносим запись: «1024-1035,135,445». Нажимаем «Далее»

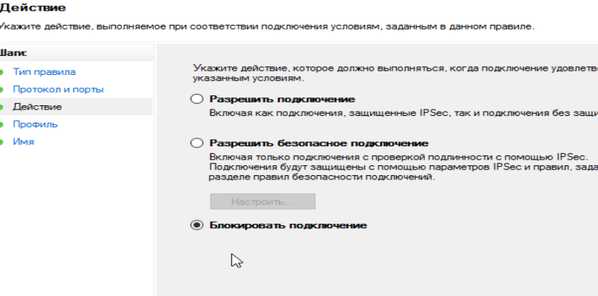

- На этом этапе выбираем «Блокировать подключение», Нажимаем «Далее».

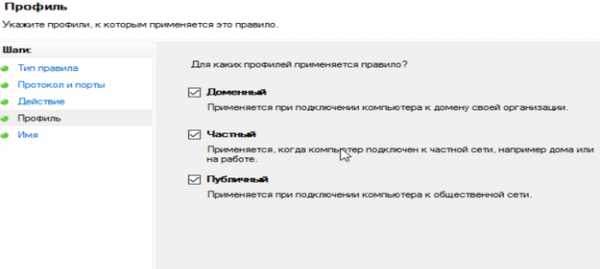

- Для каких профилей применить правило? — здесь ничего не меняем, нажимаем еще раз «Далее».

- Тут впишите имя правила и намите «Готово».

Так же Украинская киберполиция советует установить следующие обновления:

В зависимости от версии ОС Windows установить патч с ресурса technet.microsoft.com, а именно:

– для Windows XP

– для Windows Vista 32 bit

– для Windows Vista 64 bit

– для Windows 7 32 bit

– для Windows 7 64 bit

– для Windows 8 32 bit

– для Windows 8 64 bit

– для Windows 10 32 bit

– для Windows 10 64 bit

Пока это вся информация, которой я располагаю. Если вы хотите дополнить новость — оставляйте свои комментарии, будем обновлять новость вместе!

sysadmin-note.ru

Петя или не Петя? Что за вирус атаковал компании по всему миру и что делать, если ваш компьютер заражён

Компании по всему миру во вторник, 27 июня, пострадали от масштабной кибератаки вредоносного ПО, распространяющегося через электронную почту. Вирус шифрует данные пользователей на жёстких дисках и вымогает деньги в биткоинах. Многие сразу решили, что это вирус Petya, описанный ещё весной 2016-го, но производители антивирусов считают, что атака произошла из-за какой-то другой, новой вредоносной программы.

Мощная хакерская атака днём 27 июня ударила сначала по Украине, а потом и по нескольким крупным российским и зарубежным компаниям. Вирус, который многие приняли за прошлогодний Petya, распространяется на компьютерах с операционной системой Windows через спам-письмо со ссылкой, по клику на которую открывается окно, запрашивающее права администратора. Если пользователь разрешает программе доступ к своему компьютеру, то вирус начинает требовать у пользователя деньги — 300 долларов биткоинами, причём сумма удваивается через какое-то время.

.orange a{font-family:proxima_nova_rgbold;color:#333;text-decoration:underline}.orange a:hover{color:#ffc831}.b-article article .green-btn a,.b-article article a .green-btn{color:#fff!important;font-weight:bold!important}.green-btn{text-align:center!important;background:#00b252!important;width:200px!important;margin:0 auto!important;border-radius:20px!important;font-size:16px!important;line-height:22px!important;padding:10px!important}

Вирус Petya, обнаруженный в начале 2016 года, распространялся по точно такой же схеме, поэтому многие пользователи решили, что это он и есть. Но специалисты из компаний-разработчиков антивирусного ПО уже заявили, что в произошедшей атаке виноват какой-то другой, совершенно новый вирус, который они ещё будут изучать. Эксперты из «Лаборатории Касперского» уже дали неизвестному вирусу название — NotPetya.

По нашим предварительным данным, это не вирус Petya, как говорилось ранее, а новое неизвестное нам вредоносное ПО. Поэтому мы назвали его NotPetya.

Компания Dr.Web тоже пишет, что хоть вирус и похож на Petya внешне, на самом деле это вредоносное ПО ещё ни разу специалистам не встречалось и принципиально отличается от Petya, но вот чем именно, ещё предстоит установить.

В настоящее время аналитики исследуют нового троянца, позднее мы сообщим подробности. Некоторые источники в СМИ проводят параллели с вымогателем Petya (детектируется Dr.Web в частности как Trojan.Ransom.369) в связи с внешними проявлениями работы вымогателя, однако способ распространения новой угрозы отличается от использовавшейся Petya стандартной схемы.

Dr.Web и «Лаборатория Касперского» также напомнили пользователям о простых правилах, которые помогли бы избежать заражения вирусом многих компьютеров. О них компании-разработчики антивирусного ПО говорили ещё после майских атак вируса WannaCry, но не все люди до сих пор их соблюдают.

Dr.Web призывает всех пользователей быть внимательными и не открывать подозрительные письма (эта мера необходима, но не достаточна). Следует также создавать резервные копии критически важных данных и устанавливать все обновления безопасности для ПО. Наличие антивируса в системе также обязательно.

Если же ваш компьютер уже заражён, то решение тоже найдено. На портале Geektimes ещё в апреле была опубликована инструкция, как избавиться от вируса. Первый (сложный) способ — вставить заражённый носитель в другой ПК и «извлечь определенные данные из определенных секторов заражённого жёсткого диска», а затем пропустить «через Base64 декодер и отправить на сайт для обработки».

Но есть и простой: воспользоваться специальным инструментом, созданным пользователем твиттера Fabian Wosar.

Для его работы нужно переставить заражённый диск в другой ПК с Windows OS. Как только это сделано, качаем Petya Sector Extractor и сохраняем на рабочий стол. Затем выполняем PetyaExtractor.exe. Этот софт сканирует все диски для поиска Petya. Как только обнаруживается заражённый диск, программа начинает второй этап работы.

На втором этапе скачанную информацию нужно будет загрузить на сайт.

Там будет два текстовых поля, озаглавленных, как Base64 encoded 512 bytes verification data и Base64 encoded 8 bytes nonce. Для того чтобы получить ключ, нужно ввести данные, извлечённые программой, в эти два поля.

Программа выдаст пароль. Его надо будет ввести, вставив диск и увидев окно вируса.

Жертвы кибератаки

Больше всех от неизвестного вируса пострадали украинские компании. Заражены оказались компьютеры аэропорта «Борисполь», правительства Украины, магазинов, банков, СМИ и телекоммуникационных компаний. После этого вирус добрался и до России. Жертвами атаки стали «Роснефть», «Башнефть», Mondelеz International, Mars, Nivea.

О проблемах с IT-системами из-за вируса заявили даже некоторые зарубежные организации: британская рекламная компания WPP, американская фармацевтическая компания Merck & Co, крупный датский грузоперевозчик Maersk и другие. Об этом в своём твиттере написал Костин Райю, глава международной исследовательской команды «Лаборатория Касперского».

Petrwrap/Petya ransomware variant with contact [email protected] spreading worldwide, large number of countries affected.

— Costin Raiu (@craiu) 27 июня 2017 г.

«Вредоносное ПО Petrwrap/Petya, распространяющееся с почтового ящика [email protected], затронуло уже многие страны».

Однако на кошелёк хакеров пока поступило не так много денег. Как пишет в своём твиттере компания по IT-безопасности Security Response, пока «выкуп» в 300 долларов в биткоинах заплатили только девять людей.

Nine payments have been made into #Bitcoin wallet associated with #Petya so far #ransomware #infosec

— Security Response (@threatintel) 27 июня 2017 г.

«Девять платежей поступили на биткоин-кошелёк, который, скорее всего, связан с вирусом Petya».

Вирусы, такие как NotPetya или WannaCry, сложно не заметить, так как они полностью блокируют компьютер. Но есть вредоносные программы, которые могут внедриться к вам совершенно незаметно и потихоньку зарабатывать за счёт ваших мощностей и трафика, как в мае это делала программа Adylkuzz.

Если вы нашли ошибку, пожалуйста, выделите фрагмент текста и нажмите Ctrl+Enter.

Medialeaks.ru