Как заразить вирусом компьютер

Как не заразиться вирусом - практические советы - Безопасность в Интернет

Страница создана: 2011-02-27, обновлена: 2017-05-29

Заразиться вирусом очень легко, и от этой возможности не застрахован никто. Для того, чтобы вероятность заражения вирусом была максимально снижена, необходимо постоянно контролировать состояние программного обеспечения и обязательно соблюдать необходимые меры предосторожности во время работы с компьютером. Итак, как же не заразиться вирусом?

Как заражаются вирусами

Как заражаются вирусами

Придерживаясь некоторых простых правил использования программного обеспечения, Вы можете предотвратите значительное количество различных вирусных заражений, а именно:

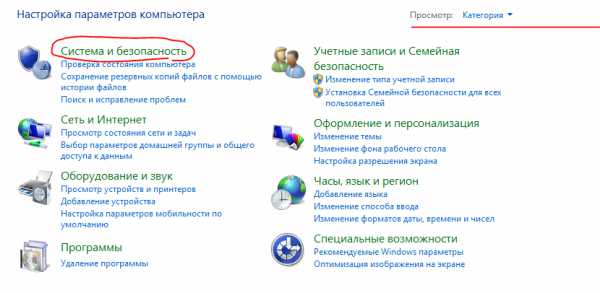

1. При выборе операционной системы, лучше выбирать современную с высоким уровнем антивирусной защиты;

2. Необходимо постоянно использовать антивирусное программное обеспечение и регулярно обновлять базы с сигнатурами вирусов, а если другие приложения предлагают отключить антивирусное программное обеспечение, ни в коем случае этого не делать!

3. Если у Вашей операционной системы или программного обеспечения в наличии функция автоматического обновления, обязательно ее включите, и не препятствуйте ее работе. Таким образом, базы с сигнатурами вирусов будут обновляться как можно чаще;

4. Следует использовать программу «Firewall». С ее помощью Вы сможете сами закрывать ненужные каналы взаимодействия Вашего компьютера с сетью, и таким образом, перекроете пути на компьютер для некоторых вирусов.

Используйте компьютер правильно

Достаточно часто в компьютер попадает вирус из-за неправильной работы пользователя. Вот некоторые общие советы, придерживаясь которых, Вы делаете работу за компьютером более безопасной:

1. При постоянной работе за компьютером лучше использовать права пользователя, а не администратора. Если Вы будете работать таким образом, некоторые вирусы не смогут полностью реализовать свою вредоносную функцию, так как будут ограничены в правах доступа;

2. Прежде чем запустить только что полученные, скаченные или приобретенные файлы, их следует проверить при помощи антивирусного программного обеспечения;

3. По возможности стараться не допускать к своему компьютеру посторонних людей, и прежде чем открывать Flash накопитель знакомого, стоит ее проверить на наличие вирусов;

Используйте компьютером правильно

1. Не следует скачивать файлы с непроверенных ресурсов в Интернет или локальной сети. А к тем ресурсам, которые предлагают бесплатное программное обеспечение, игры и прочую «халяву», следует относиться особенно осторожно.

2. Если какие-либо файлы или ссылки были получены из ненадежных источников, не стоит их запускать. Лучше сразу удалять электронные письма, сообщения в ICQ, социальных сетях, на форумах, в блогах, если они получены от неизвестного адресата. А сообщения, которые получены от известного адресата, но имеют странное, не типичное содержание, следует считать подозрительными и соответственно к ним относиться.

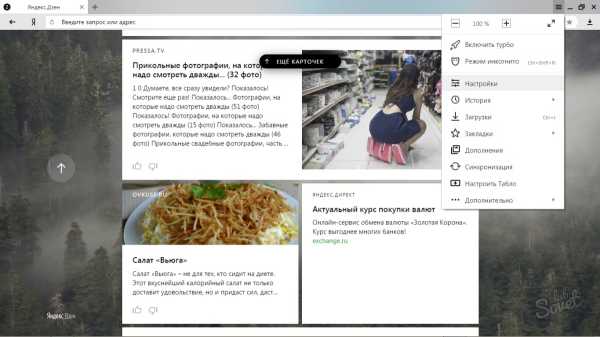

3. Если во время интернет серфинга вы попали на сайт, который изобилует рекламой, открывает множество окон без вашего ведома, или предлагает вам что-то скачать без вашей инициативы, то стоит его немедленно покинуть, так как это типичный рассадник вирусов.

4. Ну и конечно, стоит воздержаться от посещения ресурсов с различным противозаконным содержанием, например, сайты с разнообразной «халявой», с порно, с играми и так далее, лучше обходить стороной.

Что делать, если не удалось избежать заражения вирусами ?

Соблюдайте правила безопасности при работе в Интернет

Если вирусного заражения все-таки не удалось избежать, не стоит паниковать. Для начала следует обнаружить первые признаки заражения системы и выполнить первые действия при вирусном заражении:

Первые признаки вирусного заражения

1. Необоснованное замедление работы компьютера и/или интернета.

2. Произвольное открытие окон браузера и/или других программ, воспроизведение звуков, видео и других файлов.

3. Произвольное начало закачки незнакомых Вам файлов.

4. Необычное поведение компьютера: усиление шума от жесткого диска, беспорядочное открывание-закрывание привода для дисков, неожиданное включение/выключение самого компьютера или периферийных устройств.

5. Необычное поведение операционной системы: появление новых неизвестных исполняемых процессов, потеря оперативной памяти, отказ или ошибки при стандартной работе.

6. Отказ/сбой/перезагрузка во время выполнения или запуска ранее нормально функционирующего приложения.

7. Появление файлов и каталогов с незнакомыми именами.

8. Автоматическая загрузка новых незнакомых приложений во время старта операционной системы.

9. Жалобы Ваших знакомых, что от вас приходит спам или сообщения с вирусами.

10. Получение электронных писем с сообщениями, что Ваше письмо неизвестному Вам адресату не доставлено.

Первые признаки вирусного заражения

Первые признаки вирусного заражения

1. Для начала следует отключить компьютер от Интернета и от локальной сети. Таким образом Вы не позволите новым вирусам проникнуть на компьютер, а имеющиеся вирусы больше не смогут отправлять Ваши данные злоумышленникам и авторы вирусов не смогут удаленно управлять Вашим компьютером. Кроме того, Вы изолируете вирусы на своем компьютере и прервете их дальнейшее распространение.

2. Затем следует скопировать наиболее важную информацию на безопасный съемный носитель или внешний жесткий диск. Но не стоит копировать файлы, которые Вы подозреваете в заражении.

3. Затем запускаем сканирование компьютера антивирусной программой с актуальной базой вирусов. Если таковая не установлена, то следует установить ее не подключая компьютер к сети, то есть с компакт-диска или другого внешнего носителя. Обратите внимание, сообщение антивируса об успешном излечении не дает полной гарантии на то, что все вирусы уничтожены. А в некоторых случаях, излечение невозможно вообще, например из-за того, что файлы операционной системы повреждены. В таких случаях может понадобиться переустановка.

4. Если компьютер не загружается, или антивирусная программа не запускается, может помочь сканирование жесткого диска на другом компьютере, на котором установлена хорошая антивирусная защита. Для этого нужно снять жесткий диск с зараженного компьютера, присоединить его к здоровому компьютеру и запустить сканирование. С помощью этого же метода можно скопировать важные данные с зараженного носителя.

5. Если вылечить зараженный компьютер собственноручно не удается, необходимо как можно быстрее обратиться к квалифицированному специалисту. А до прихода специалиста обязательно выключите компьютер. Таким образом Вы исключите возможность дальнейшего вирусного распространения и остановите порчу информации.

Первые действия при обнаружении вирусов

Первые действия при обнаружении вирусов

Но помните, предупредить заражение вирусом гораздо проще, чем его лечить. Поэтому пользуйтесь компьютером правильно и соблюдайте меры предосторожности.

sd-company.su

Как заразить компьютер вирусом-трояном вымогателем денег и что нужно делать чтобы этого избежать

Многое изменилось с тех пор. За эти 2 года появилось множество псевдо-файлообменников, раздающих эту заразу, да и сами "архивы" видоизменились. Неизменным осталось одно: жулики, как и раньше, стараются придать как можно больший вес контенту, выдавая его за легитимный файл. Говоря о весе, я имею ввиду не размер файла, измеряемый мегабайтами или даже гигабайтами, а его значимости. Злоумышленники стараются сделать все, чтобы жертва поверила в легенду. И у них это очень хорошо получается: пользователи ведутся на уловкижуликов, деньги "текут рекой", правоохранительные органы не беспокоят, что еще нужно?!

Так почему же у них все так хорошо и гладко получается? На самом деле все просто. Они стараются выдавать пользователю то, что ему на самом деле нужно, что он ищет, и что актуально в настоящий момент. Как они это делают, считаю, объяснять не нужно. Благодаря современным поисковым системам, сейчас легко можно смотреть на желания аудитории, что массовый пользователь ищет в сети и т.д. Следовательно - это можно ему и подсунуть, заработав на этом. О честности уже речи и не идет. Поэтому преступники стараются следить за новинками, новостями и настроениями аудитории, подсовывая им, как правило, пустышку, за которую пользователь при этом еще и платит.

Чтобы показать вам на примере, как это все происходит, давайте обратимся к последней громкой новости о выходе Dr.Web CureIt 7.0 beta. Об этом событии писали множество СМИ по информационной безопасности и велось немало обсуждений на тематических форумах. В свою очередь, я также делал обзор по этой утилите. Разумеется, многим захотелось попробовать эту новую версию в действии. Кто-то прочел об этом в новостях, до этого уже ознакомившись с предыдущими версиями сканера, а кто-то, к сожалению, столкнулся с вирусным заражением, и ему порекомендовали скачать бесплатную утилиту Dr.Web CureIt и проверить систему этим сканером. Так или иначе, пользователи в эти дни активно искали данную антивирусную утилиту седьмой версии. А популярностью она пользуется. Судя по данным Яндекса, только за месяц 235359 пользователей ищут эту утилиту по запросу "cureit", не говоря о других словосочетаниях. К примеру "web cureit" ищут 142394 пользователей.

Как вы видите, вещь весьма популярная. И злоумышленники активно это используют в своих корыстных целях.

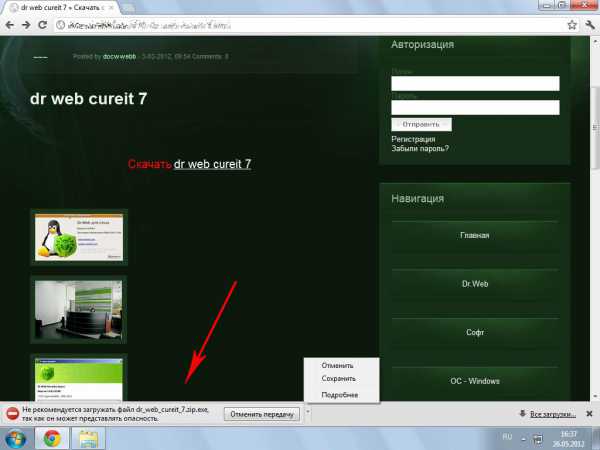

В качестве эксперимента было решено создать ресурс, предлагающий нам скачать нелицензионное программное обеспечение. По счетчику установленному на сайте видимо - за последние 24 часа на сайте побывало- 151 человек. Неплохо, правда?! И это только один ресурс. Ну да ладно. Кликаем по ссылке "Скачать"... и процесс скачивания начинается. Где-то на 90% скачивания, браузер Google Chrome предупреждает нас о том, что файл может представлять опасность для системы, предлагая нам воздержаться от продолжения его закачки в компьютер.

Сразу стоит отметить, что этот файл скачивался четырьмя наиболее популярными браузерами, и вот результаты (точнее предупреждения):

- Google Chrome 19.0.1084.52 - возможная опасность

- Mozilla Firefox 12.0 - успешно скачан

- Opera 11.64 - успешно скачан

- Internet Explorer 9.0.8112.16421 - возможная опасность

Как видите, браузер, которым вы пользуетесь, тоже играет не последнюю роль в обеспечении безопасности вашей операционной системы. Самое главное - регулярно следить за его обновлением.

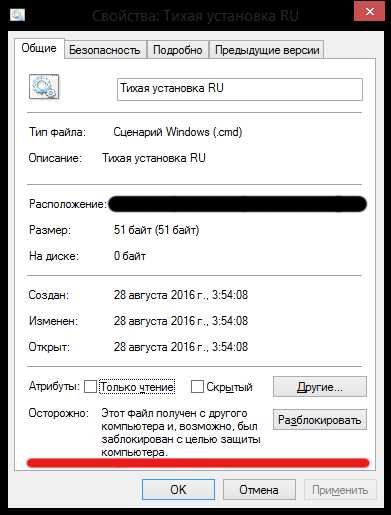

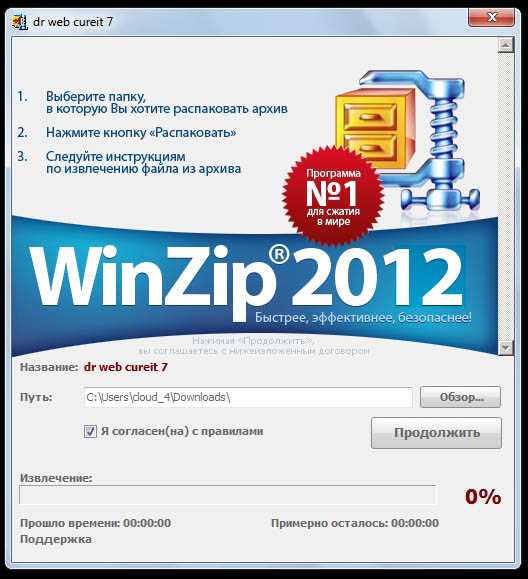

Ну что же, успешно скачали файл, запускаем его на исполнение, и видим следующее.

Вы видите, что на пункте "Я согласен (на) с правилами" уже стоит галочка, хотя мы ее не ставили, и никаких правил, либо ссылки на них - не наблюдается. Это первый интересный факт. Нажимаем кнопку"продолжить", якобы для распаковки содержимого. Идет псевдо-распаковка, и на 96% у нас запрашивают номер мобильного телефона, якобы для проверки человек/робот.

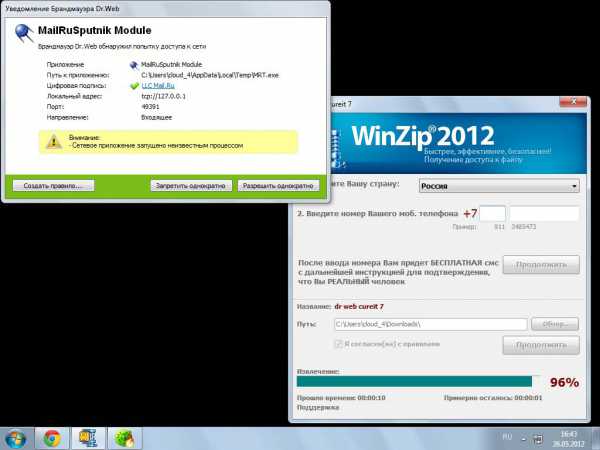

Параллельно с этим срабатывает брандмауэр, оповещающий нас, что данный файл пытается что-то скачать из сети.

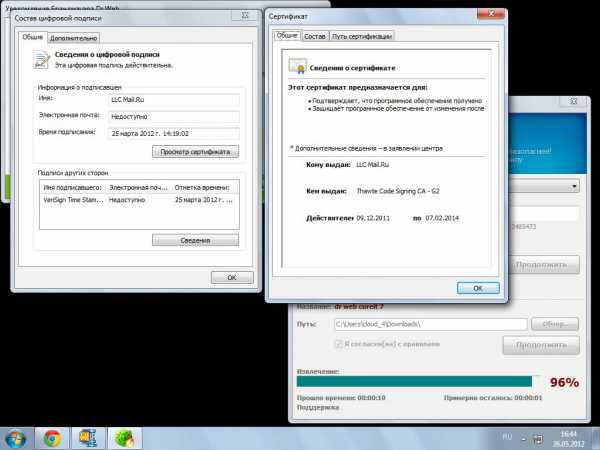

Судя по приложению, это модуль Спутник Mail.ru. Вот только что общего имеет Mail.ru с мошенническим архивом - совсем непонятно. Как Вы видите, цифровые подписи имеются.

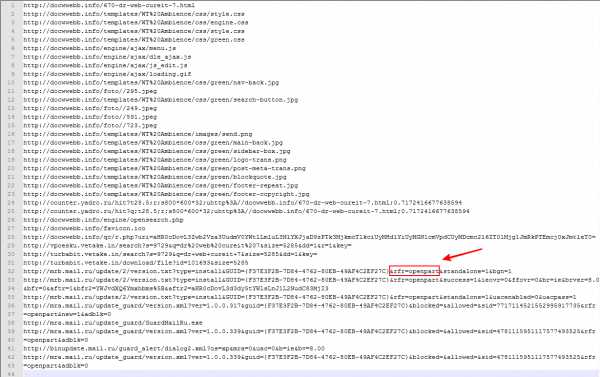

Но это еще не самое интересное. При открытии данного файла, который выдает себя за архив с полезным содержимым, происходит нечто совсем странное. Чтобы понять, что же происходит, давайте посмотрим на лог сетевого обмена.

В данном логе зафиксирована процедура входа на мошеннический сайт, скачивание файла, а также его дальнейший запуск. Но вот каким образом мошенники имеют дело с модулем Спутник Mail.ru, который подкачивается из сети, причем незаметно для пользователя, и меняет стартовые страницы во всех браузерах - лично мне непонятно.

Особое внимание прошу обратить на параметр "rfr=openpart", который фигурирует в некоторых ссылках. Дело в том, что этот же параметр имеет место быть в деятельности Trojan.DownLoader5.57322.

Интересно, не правда ли? Очень забавный параметр. Вот только вопрос: зачем это все?! К сожалению, загадака осталась неразгаданной, но вывод один: этот мошеннический сайт (а верней - то, что мы с него скачали) зачем-то устанавливает в систему Спутник Mail.Ru.

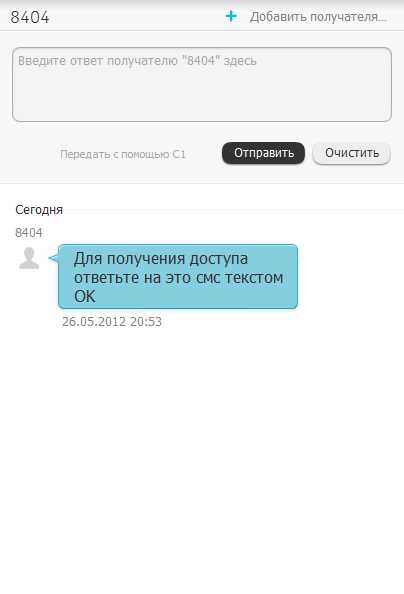

Да, и чуть не забыл, возвращаясь к нашему архиву: после того, как пользователь подтвердит номер телефона, который он указал выше, его счет опустеет на 200 рублей. Именно столько стоит отправка сообщения на короткий номер 8404, который принадлежит преступникам.

Это очередной наглядный пример того, что Trojan.SMSSend развивается и совершенствуется, как и любая угроза, приносящая немалые прибыли своим создателям. И хоть некоторые вопросы, поднятые мной, так и остались открытыми, я уверен, что совсем скоро все тайное станет явным, и вы узнаете о вымогателях семейства Trojan.SMSSend еще больше.

В дополнение статьи можно добавить очевидные, но, увы, не всегда выполняемые пользователями истины -

- посещение сомнительных ресурсов резко увеличивает вероятность подцепить вирус на компьютер

- скачивание файла с сомнительного сайта формата doc, xls, pdf и ряда других увеличивает вероятность инфицирования вдвое

- скачивание файла с сомнительного сайта формата exe - инфицирование вашего ПК гарантировано.

Как показывает практика нет универсальных антивирусных решений, можно лишь уменьшить вероятность заражения вашего ПК, используя последние версии рекомендуемых нами антивирусных решений - Drweb, Kaspersky, Comodo (как менее эффективное, но бесплатное решение для организаций). Также необходим жесткий контроль за портами USB и кардридера. Все присылаемые по почте сообщения с приложениями от незнакомых абонентов - сразу удаляйте не распаковывая. Получив сообщение с приложением от знакомого - сначала удостоверьтесь в том, что именно он послал это письмо, а не его инфицированный компьютер сам рассылает вирусы по контактному листу.

Ну и самое главное - аккуратнее с сайтами, не внушающими доверия, особенно предлагающими скачать без регистрации и рекламы что-то недоступное, но нужное. Запомните - если что то очень вкусно пахнет - на самом деле это отрава.

При подготовке статьи использовались материалы

blogs.drweb.com / m.maltsev

Оставьте свой отзыв:

- ВКонтакте

Tags:

pro-spo.ru

Как заразить свой компьютер! Видео.

Я почему-то уверен, что каждый из Вас, уважаемые пользователи интернета, знает - что из себя представляет СМС-баннер-блокиратор Windows (пopнoбаннер, SMS-вымогатель)... Кто-то сталкивался с ним лично и пережил немало неприятных часов, у кого-то знакомые его "цепляли"... Мне, как мастеру по ремонту и настройке компьютера, приходится часто выезжать на решение подобных проблем... Знают-то про него все, а вот как он работает и что НЕ НУЖНО делать - чтобы не "попасть в просак", мало кто знает... Кибер-мошенники рассчитывают на людскую психологию и хорошо разбираются в ней. Именно поэтому, большинство начинающих пользователей интернета, легко "ведутся" на такой "развод". Бытует мнение, что блокиратор Windows можно поймать, только посещая пopнocaйты. Но это не так!

Я почему-то уверен, что каждый из Вас, уважаемые пользователи интернета, знает - что из себя представляет СМС-баннер-блокиратор Windows (пopнoбаннер, SMS-вымогатель)... Кто-то сталкивался с ним лично и пережил немало неприятных часов, у кого-то знакомые его "цепляли"... Мне, как мастеру по ремонту и настройке компьютера, приходится часто выезжать на решение подобных проблем... Знают-то про него все, а вот как он работает и что НЕ НУЖНО делать - чтобы не "попасть в просак", мало кто знает... Кибер-мошенники рассчитывают на людскую психологию и хорошо разбираются в ней. Именно поэтому, большинство начинающих пользователей интернета, легко "ведутся" на такой "развод". Бытует мнение, что блокиратор Windows можно поймать, только посещая пopнocaйты. Но это не так!

Было такое, приезжаю к клиенту, мне открывает дверь учительница начальных классов, скромная, интеллигентная женщина. Краснеет, бледнеет... Говорит, что ничего такого не смотрела... Материалы для урока искала... А теперь, вот... На экране монитора надпись - "Предоставленный Вам пробный бесплатный период для просмотра эротического видео истек. Для продления доступа и удаления данного окна - отправьте СМС с кодом "........" на номер "........." Вы получите код доступа, который нужно ввести в форму ниже...". И картинки на рабочем столе с ну ОЧЕНЬ неприличным содержимым... А у нее дочка 11 лет. Утром включила компьютер и вот... Увидела это...

Представляете, каково ребенку...? А маме?! Вот и я о том-же... Спрашиваю ее - "...отправляли СМС?". Да говорит, отправила... С телефона ушло 300 рублей... Пришла в ответ СМС-ка - Подтвердите sms - что Вам есть 18 лет! Подтвердила... С телефона ушло еще 300р.:)

Больше рисковать не стала, позвонила мне...

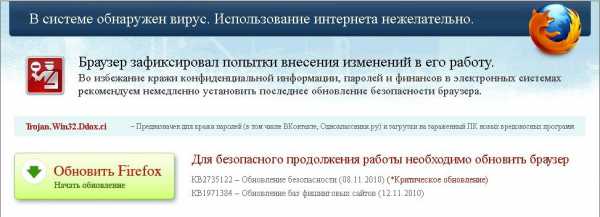

Итак, каким образом можно "словить" СМС-баннер? Представьте себе, что Вам нужно найти материалы для какого-нибудь реферата. Вы заходите в поисковик, набираете нужную Вам фразу... И видите много-много ссылок в ответ... Нажимаете на одну из них, попадаете на сайт, где Вам предлагают скачать бесплатно, нужный Вам материал... Вы ищете ссылку для скачивания, прокручивая страницу вниз, находите ее и вдруг...!

Выскакивает, закрывая ссылку для скачивания, окошко - Внимание! (Alarm!!! Attention!!!! Ahtung!!!!!:)) Ваш компьютер подвергся риску заражения! Обнаружен вирус!!!

Что сделает абсолютное большинство начинающих пользователей??? Правильно! Нажмут "Обновить Firefox" (и моментально станут клиентами компьютерного мастера...:) ). А хотите узнать, почему этого делать не стОит?! Или, наоборот, хотите узнать - Как гарантированно заразить свой компьютер?!

В таком случае, смотрите видео "Как заразиться вирусом!". В видео показан пример заражения баннером с пopнocaйтa, как наиболее распространенный... Но после просмотра, советую еще раз прочитать написанное выше и сделать выводы! В конце статьи, Вы можете скачать видео в хорошем качестве.

Скачать видео.

Данная статья написана для того, чтобы каждый пользователь понял, наконец! В большинстве случаев, Вы САМИ заражаете свой компьютер! 80% проблем с компьютером - находятся в полуметре от монитора... :)

Также, советую прочитать статью "Как удалить СМС-вымогатель!".

А также, "Сайт-Вирус!???"

И пользоваться программой Антивирус

Полезные, бесплатные программы и видеоуроки!

Рекомендую!kampc-help.ru

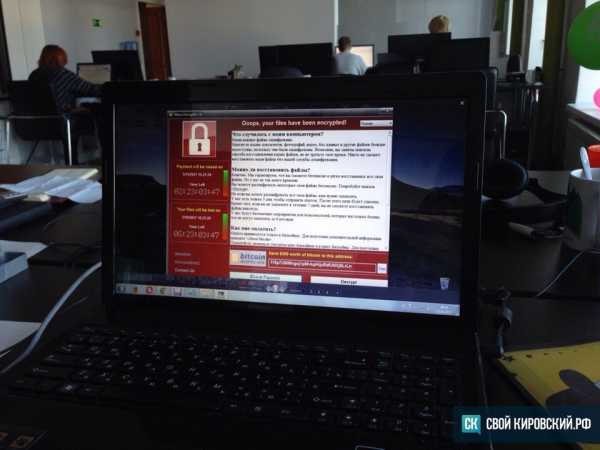

«Хочется плакать». Как новый вирус заражает компьютеры кировчан и что с этим делать

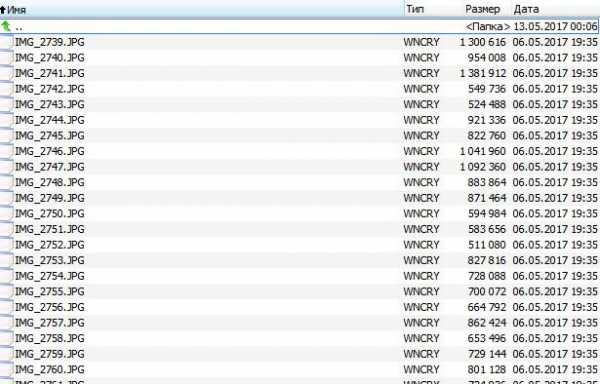

Масштабные атаки на компьютеры по всему миру начались вечером 12 мая. К 14 мая «Лаборатория Касперского» зафиксировала порядка 45 тысяч попыток атак в 74 странах по всему миру, отметив, что наибольшее число попыток заражений наблюдается в России. По другим данным, например, полицейской службы Европейского союза, вирус распространился на 200 тысяч компьютеров в 150 странах мира. Жертвами хакерских атак становятся в основном крупные корпорации – телекоммуникационные компании, банки, ресурсоснабжающие организации, госструктуры. Впрочем, частные пользователи здесь тоже не исключение.Вирус под названием Wana Decryptor или WannaCry («Хочется плакать») проникает в компьютеры с операционной системой Windows, получает удалённый доступ ко всем каталогам и файлам, после чего зашифровывает их. Пользователь заражённого компьютера получает сообщение о том, что его файлы зашифрованы и если он хочет получить к ним доступ, то должен перевести 300 долларов на анонимный интернет-кошелек, причём в виртуальной валюте - биткоинах. На внесение необходимой суммы пользователю даётся три дня, после чего сумма выкупа удваивается, а срок расплаты продлевается до 7 дней.

Создатели вируса обещают, что если через неделю деньги не поступят на счёт, зашифрованные файлы будут уничтожены навсегда. Заражение вирусом происходит через сетевую уязвимость в системе Windows (проще говоря, через «дыру» в системе безопасности) и не требует каких-либо специальных действий со стороны пользователя.

- В этом и состоит важное отличие WannaCry от большинства прочих шифровальщиков, - говорится в заявлении «Лаборатории Касперского». - Для того, чтобы заразить свой компьютер, обычным, скажем так, шифровальщиком, пользователь должен совершить некую ошибку — кликнуть на подозрительную ссылку, разрешить исполнять макрос в Word, скачать сомнительное вложение из письма. Заразиться WannaCry можно, вообще ничего не делая.Впрочем, «вирус-шифровальщик» можно подхватить и «традиционными» способами: открыв файл, полученный по электронной почте или скачанный по сомнительной ссылке. Фото: Сергей Одинцов

Фото: Сергей Одинцов Пользователи крупнейшего в России сетевого сообщества IT-специалистов «Хабрахабр» проанализировали особенности вируса и сделали вывод, что он обладает способностью к самораспространению не только по локальной сети, но и может атаковать другие компьютеры в мировом масштабе. Минимальное время заражения системы машины составляет всего три минуты.

Эту особенность вируса подтверждают и в «Лаборатории Касперского»:

- После успешного взлома компьютера WannaCry пытается распространяться по локальной сети на другие компьютеры, как червь. Он сканирует другие компьютеры на предмет наличия той самой уязвимости, и если находит, то атакует и шифрует и их тоже. Получается, что, попав на один компьютер, WannaCry может заразить всю локальную сеть и зашифровать все компьютеры, в ней присутствующие. Именно поэтому серьёзнее всего от WannaCry досталось крупным компаниям — чем больше компьютеров в сети, тем больше ущерб.Президент Microsoft Брэд Смит уже заявил, что ответственность за распространение вируса несёт в том числе Агентство по национальной безопасности США, так как с его компьютеров были украдены данные об уязвимостях системы Windows. А пресс-секретарь Microsoft в России Кристина Давыдова сообщила, что защиту от вредоносного программного обеспечения - «заплатку» для этой «дыры» - создали ещё в марте. Именно тогда было выпущено обновление «MS17-010: Обновление безопасности для Windows SMB Server», которое защищает систему от подобного рода вирусов. Однако далеко не все пользователи Windows его установили.В России, по сообщениям федеральных СМИ, хакерской атаке уже подверглись компьютеры МВД, Следственного комитета, Минздрава, РЖД, некоторых российских банков и мобильных операторов. Одни организации и ведомства, например, Минздрав, Сбербанк и «Вымпелком» сообщили, что сумели отразить вирусные атаки. Другие признали, что хакерам всё-таки удалось проникнуть в их внутреннюю компьютерную систему.

В МВД России подтвердили, что 12 мая была зафиксирована вирусная атака на персональные компьютеры ведомства.

- Благодаря своевременно принятым мерам было блокировано порядка тысячи заражённых компьютеров, что составляет менее 1%. Серверные ресурсы МВД России не подвергались заражению благодаря использованию иных операционных систем и отечественных серверов с российским процессором «Эльбрус». В настоящее время выявленная активность вируса локализована. Утечка служебной информации с информационных ресурсов МВД России полностью исключена, - сообщила поздно вечером 12 мая официальный представитель МВД России Ирина Волк.Утром 13 мая в СМИ появилась информация о том, что в некоторых российских регионах не работает система выдачи водительских прав. В частности, системы были остановлены в Карелии, Санкт-Петербурге, Татарстане, временно не выдавали права в Новосибирске, Воронеже, Подольске и некоторых других городах. Фото: omskregion.info Вечером того же дня МВД России сообщило, что сбои в работе инфраструктуры, которая обеспечивает предоставление гражданам государственных услуг по линии ГИБДД, отсутствуют и оказание услуг осуществляется в штатном режиме. Электронная система РЖД также оказалась заражённой вирусом, правда, по словам представителя компании, это не повлияло на режим работы железных дорог, вирус был оперативно локализован, а антивирусная защита обновлена. Подтвердили хакерскую атаку и в «МегаФоне», пояснив, что вирусом оказалось заражено довольно много компьютеров компании. - У нас на ряде компьютеров появились предупреждения с [требованием выкупа в] $300, охват был довольно большой. Это никак не повлияло на связь и абонентов, так как вирус атаковал только наши компьютеры, — рассказал РБК представитель «МегаФона» Петр Лидов-Петровский. Он пояснил, что IT-специалистам пришлось отключить сети, чтобы вирус не распространился дальше, «это повлияло на некоторые ритейл-офисы и отдельные услуги». Представитель «МегаФона» отметил, что компания ликвидирует вредоносную программу совместно с «Лабораторией Касперского». К 21:30 «МегаФон» сообщил о восстановлении работы колл-центра после атаки хакеров. Мы попытались оценить масштабы бедствия в Кировской области, однако это оказалось не так просто. В УФСБ по Кировской области отметили, что в курсе проблемы, однако пока не обладают данными, какое количество компьютеров на территории региона заражено новоявленным вирусом. В региональном следственном управлении СК РФ порталу Свойкировский сообщили, что никаких проблем в работе компьютерной сети у них нет. В УМВД по Кировской области посоветовали за всеми комментариями обращаться в МВД России. Хотя после хакерской атаки проблемы с предоставлением услуг гражданам в УГИБДД УМВД по Кировской области действительно наблюдались. - 13 мая мы не смогли поставить машину на учёт, - сообщила порталу Свойкировский кировчанка Жанна Машковцева. - Заполнили все документы, произвели осмотр всех номеров, написали заявление, а в компьютер внести не смогли. Сказали, что система «полетела» и что такая ситуация по всей стране. Просили приехать на неделе. Мы спросили, придётся ли нам платить штраф за просрочку периода с момента покупки авто до постановки его на учёт. В ответ сотрудники только пожали плечами. В Волго-Вятском банке Сбербанка России сообщили, что отразили атаки хакеров. - Системы информационной безопасности своевременно зафиксировали попытки проникновения в инфраструктуру банка. Сеть банка предусматривает защиту от подобных атак. Проникновений вирусов в систему не произошло, - отметил представитель банка.В кировском отделении компании «МегаФон» рассказали, что случаев заражения компьютерным вирусом WannaCry в салонах ритейла «МегаФона» в Кировской области не зафиксировано. - Возможная уязвимость компьютеров была устранена через обновления операционной системы, и после проведённых технических работ все фирменные салоны «МегаФона» стали работать в штатном режиме, - пояснила PR-менеджер Кировского отделения компании МегаФон Елена Чёрная. - На оказание мобильных и фиксированных услуг в регионе вирусная атака никак не повлияла – голосовая связь и мобильный интернет продолжали работать в штатном режиме. В пресс-службе Кировского региона ГЖД сообщили, что вирусная атака не отразилась на основной деятельности компании - пассажирских и грузовых перевозках, однако некоторые рабочие процессы для самих сотрудников кировского филиала сейчас несколько осложнены. В частности, чтобы не допустить дальнейшего распространения вируса, служба безопасности наложила ограничения на пользование электронной почтой, закрыв возможность отправлять и принимать вложенные файлы. - Но мы рассчитываем, что в течение 2-3 дней эти моменты будут устранены, - прокомментировала ситуацию ведущий специалист по связям с общественностью Кировского региона ГЖД Наталья Буторина.

Фото: omskregion.info Вечером того же дня МВД России сообщило, что сбои в работе инфраструктуры, которая обеспечивает предоставление гражданам государственных услуг по линии ГИБДД, отсутствуют и оказание услуг осуществляется в штатном режиме. Электронная система РЖД также оказалась заражённой вирусом, правда, по словам представителя компании, это не повлияло на режим работы железных дорог, вирус был оперативно локализован, а антивирусная защита обновлена. Подтвердили хакерскую атаку и в «МегаФоне», пояснив, что вирусом оказалось заражено довольно много компьютеров компании. - У нас на ряде компьютеров появились предупреждения с [требованием выкупа в] $300, охват был довольно большой. Это никак не повлияло на связь и абонентов, так как вирус атаковал только наши компьютеры, — рассказал РБК представитель «МегаФона» Петр Лидов-Петровский. Он пояснил, что IT-специалистам пришлось отключить сети, чтобы вирус не распространился дальше, «это повлияло на некоторые ритейл-офисы и отдельные услуги». Представитель «МегаФона» отметил, что компания ликвидирует вредоносную программу совместно с «Лабораторией Касперского». К 21:30 «МегаФон» сообщил о восстановлении работы колл-центра после атаки хакеров. Мы попытались оценить масштабы бедствия в Кировской области, однако это оказалось не так просто. В УФСБ по Кировской области отметили, что в курсе проблемы, однако пока не обладают данными, какое количество компьютеров на территории региона заражено новоявленным вирусом. В региональном следственном управлении СК РФ порталу Свойкировский сообщили, что никаких проблем в работе компьютерной сети у них нет. В УМВД по Кировской области посоветовали за всеми комментариями обращаться в МВД России. Хотя после хакерской атаки проблемы с предоставлением услуг гражданам в УГИБДД УМВД по Кировской области действительно наблюдались. - 13 мая мы не смогли поставить машину на учёт, - сообщила порталу Свойкировский кировчанка Жанна Машковцева. - Заполнили все документы, произвели осмотр всех номеров, написали заявление, а в компьютер внести не смогли. Сказали, что система «полетела» и что такая ситуация по всей стране. Просили приехать на неделе. Мы спросили, придётся ли нам платить штраф за просрочку периода с момента покупки авто до постановки его на учёт. В ответ сотрудники только пожали плечами. В Волго-Вятском банке Сбербанка России сообщили, что отразили атаки хакеров. - Системы информационной безопасности своевременно зафиксировали попытки проникновения в инфраструктуру банка. Сеть банка предусматривает защиту от подобных атак. Проникновений вирусов в систему не произошло, - отметил представитель банка.В кировском отделении компании «МегаФон» рассказали, что случаев заражения компьютерным вирусом WannaCry в салонах ритейла «МегаФона» в Кировской области не зафиксировано. - Возможная уязвимость компьютеров была устранена через обновления операционной системы, и после проведённых технических работ все фирменные салоны «МегаФона» стали работать в штатном режиме, - пояснила PR-менеджер Кировского отделения компании МегаФон Елена Чёрная. - На оказание мобильных и фиксированных услуг в регионе вирусная атака никак не повлияла – голосовая связь и мобильный интернет продолжали работать в штатном режиме. В пресс-службе Кировского региона ГЖД сообщили, что вирусная атака не отразилась на основной деятельности компании - пассажирских и грузовых перевозках, однако некоторые рабочие процессы для самих сотрудников кировского филиала сейчас несколько осложнены. В частности, чтобы не допустить дальнейшего распространения вируса, служба безопасности наложила ограничения на пользование электронной почтой, закрыв возможность отправлять и принимать вложенные файлы. - Но мы рассчитываем, что в течение 2-3 дней эти моменты будут устранены, - прокомментировала ситуацию ведущий специалист по связям с общественностью Кировского региона ГЖД Наталья Буторина. Жертвой вируса WannaCry стали и личные компьютеры кировчан. Во всех известных нам случаях пользователям не приходилось совершать никаких специальных действий, заражение компьютеров происходило «само собой».

Фото: Сергей Одинцов

- Вечером 12 мая отправляла фотографии родственникам через «ВКонтакте», - рассказала кировчанка Оксана Полушина. - Вдруг комп завис и перестал на что-либо реагировать. Мы выключили его из розетки, а когда утром сын включил компьютер, то увидел это сообщение на весь экран. Зашифрованным оказалось почти всё - фото, видео, документы. Файлы открываешь, а там иероглифы. Мы не слишком продвинутые пользователи, у нас стоял антивирус Avast, да и то старенький. Очень жаль фотографий. Сегодня повезём компьютер в сервис, может быть, там что-то сделают. По схожему сценарию развивались события у жителя Кирова Сергея Одинцова:- Это был вечер 12 мая. Сидел «ВКонтакте», пролистывал торрент-трекеры AlexLan и LostFilm.tv. Всё как обычно. Ни на какие подозрительные ссылки не кликал, на «левые» сайты не заходил. Ноутбук начал тормозить и появилась эта картинка-вымогатель. На дисках начали появляться файлы wanna cry. Стал удалять их вручную - они только множатся. Фото, музыкальные файлы, документы в pdf и Word - всё теперь зашифровано. Масштаб потерь я бы оценил как средний. Фото есть на компакт-дисках, музыку накачать не проблема, а вот некоторые документы жалко.

Если ваши файлы оказались зашифрованы, категорически нельзя использовать предлагаемые в сети Интернет или полученные в электронных письмах средства расшифровки. - Файлы зашифрованы криптостойким алгоритмом и не могут быть расшифрованы, а утилиты, загруженные вами, могут нанести ещё больший вред как вашему компьютеру, так и компьютерам во всей организации, поскольку потенциально являются вредоносными и нацелены на новую волну эпидемии, - прокомментировали в «Лаборатории Касперского». - Если вы обнаружили, что ваш компьютер подвергся заражению, следует выключить его и обратиться в отдел информационной безопасности для получения последующих инструкций. Чтобы избавиться от вируса, вам придётся переустановить операционную систему. Способ восстановить зашифрованные файлы пока не найден, так что, скорее всего, они будут безвозвратно потеряны. Платить хакерам-вымогателям не стоит. С момента вирусной атаки пользователи в качестве выкупа перечислили на биткоин-кошельки злоумышленников более 42 тысяч долларов, однако к настоящему времени не зафиксировано ни одного факта, когда бы хакеры прислали своей жертве дешифратор. 1. Обновите операционную систему, установив обновление MS17-010, и в дальнейшем регулярно её обновляйте. 2. Не открывайте подозрительные электронные письма и не переходите по сомнительным ссылкам, которые оставляют или присылают незнакомые вам пользователи. Особенно будьте осторожны с открытием и скачиванием файлов, которые имеют расширения .exe, .vbs и scr. 3. Установите надёжный антивирус. Например, если вы используете защитное решение «Лаборатории Касперского», убедитесь, что его версия включает в себя компонент «Мониторинг Системы» и он включён. 4. На всякий случай, регулярно делайте резервные копии файлов и храните их на носителях, которые не подключены к компьютеру постоянно, советуют в «Лаборатории Касперского». Если есть свежая резервная копия, то заражение шифровальщиком — не трагедия, а всего лишь потеря нескольких часов на переустановку или чистку системы.

1. Обновите операционную систему, установив обновление MS17-010, и в дальнейшем регулярно её обновляйте. 2. Не открывайте подозрительные электронные письма и не переходите по сомнительным ссылкам, которые оставляют или присылают незнакомые вам пользователи. Особенно будьте осторожны с открытием и скачиванием файлов, которые имеют расширения .exe, .vbs и scr. 3. Установите надёжный антивирус. Например, если вы используете защитное решение «Лаборатории Касперского», убедитесь, что его версия включает в себя компонент «Мониторинг Системы» и он включён. 4. На всякий случай, регулярно делайте резервные копии файлов и храните их на носителях, которые не подключены к компьютеру постоянно, советуют в «Лаборатории Касперского». Если есть свежая резервная копия, то заражение шифровальщиком — не трагедия, а всего лишь потеря нескольких часов на переустановку или чистку системы. kirov-portal.ru

Чем опасен вирус Petya, и как не допустить заражения компьютера?

Вирус-вымогатель Petya за 27 и 28 июня атаковал десятки крупнейших компаний России, в том числе «Роснефть» и «Башнефть», Украины и других стран. В Челябинске, например, от него пострадали компьютеры частных медицинских клиник «Инвитро». Хакерская атака уже признана одной из самых крупных в истории. Вирус блокирует доступ к данным и требует деньги в биткоинах за разблокировку.

«Механизм заражения вирусом Petya в чём-то аналогичен тому, что был во вредоносной программе Wanna Cry, от которой в мае пострадали компьютеры в более чем 150 странах мира. Хакерами используется уязвимость системы Microsoft Windows для исполнения вредоносного кода, - рассказывает программист Иван Чайковский. – В случае с Wanna Cry заражение происходило через Интернет, а затем распространялось на все компьютеры в локальной сети компании».

При этом до сих пор не ясно, как вирус Petya заражает компьютеры крупнейших корпораций, которые, по сути, должны быть надёжно защищены, а их система обновлена. Видимо, программа одновременно использует несколько механизмов воздействия. Программисты обещают разобраться в ситуации в ближайшие дни.

Как защититься от вируса Petya

«Инфицирование вирусом Petya происходит, как правило, при открытии электронного письма с вложенным файлом, который замаскирован под обычный документ, правовой акт. Поэтому в целях безопасности не открывайте письма от незнакомых отправителей, - рекомендует Чайковский. – О заражении устройства вирусом Petya свидетельствует внезапно начавшаяся проверка жёсткого диска. В этом случае необходимо немедленно выключить компьютер, не допустив его автоматической перезагрузки. Только так есть шанс спасти часть хранившейся информации. Например, если подключить жёсткий диск к другому компьютеру».

www.chel.aif.ru