Microsoft compatibility telemetry как отключить windows 10

Microsoft compatibility telemetry? Какие функции выполняет данный процесс и как его отключитьРекомендованные товары:

Что такое Microsoft compatibility telemetry и как отключить этот процесс знают далеко не все пользователи.

А оно, тем не менее, способно достаточно сильно мешать продуктивной работе на компьютере, так как оказывает значительную нагрузку на ваш компьютер.

Это приводит к неожиданным зависаниям и торможениям системы.

Как же пользователи вообще узнают о такой сложности с компьютером? Обычно, о запуске свидетельствую следующие признаки:

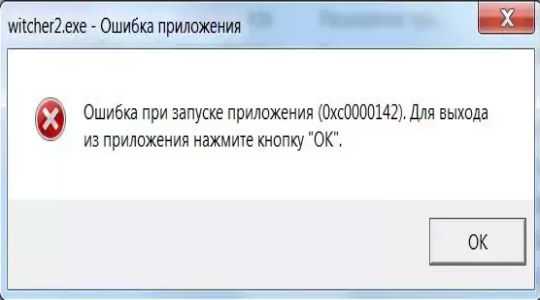

- Зависание ПК, особенно при использовании программ, которые оказывают значительную нагрузку на процессор;

- Торможение графики, иногда очень значительное, преимущественно при включении игр и другой графики в формате 3D;

- Медленный запуск приложений и открытие документов и файлов;

- Периодическое подвисание всех программ и утилит (даже курсор может исчезнуть или перестать двигаться), обычно, такие лаги длятся всего пару секунд, но иногда и дольше.

В некоторых случаях такие проблемы оказываются незамеченными. Например, тогда, когда используются не слишком ресурсоемкий софт и файлы. Но в большинстве случаев оно достаточно значительно мешает использовать ПК.

Вызов консоли

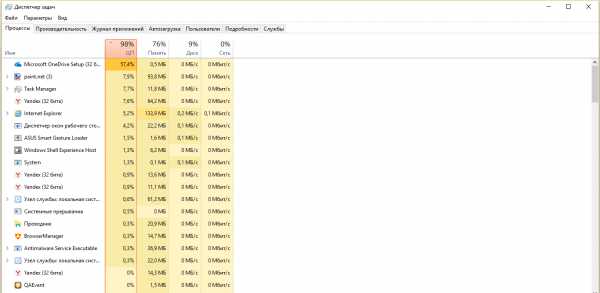

Такие неполадки возникают потому, что оказывается значительная нагрузка на процессор и оперативную память. Но что же именно оказывает ее, если ранее те же самые программы работали нормально? Узнать об этом можно, если открыть Диспетчер задач.

Проделайте это следующим образом:

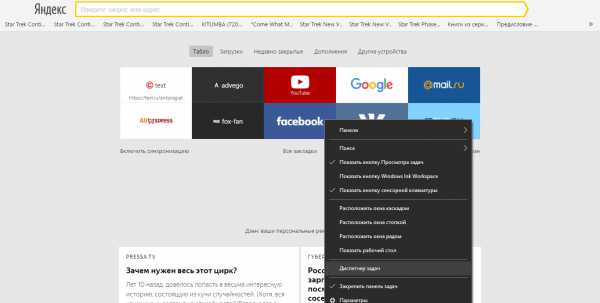

- Кликните правой кнопкой мыши на Панели инструментов в нижней части экрана (при этом не важно, какая у вас открыта, так как эта панель присутствует всегда);

- Откроется выпадающее меню, в нем найдите строчку «Диспетчер задач» и кликните по ней;

- Откроется Диспетчер задач, который выглядит как таблица, в которой перечислены все, которые выполняет операционная система на момент запроса.

Также там указано, какой объем оперативной памяти занимают эти процессы, и какую нагрузку на ПК оказывают. Если один из них имеет название Microsoft compatibility telemetry, посмотрите, как много памяти он занимает – обычно нагрузка очень велика.

Что же это за процесс? Такое название имеет стандартная служба Windows, которая собирает данные о ваших действиях на компьютере – установке и удалении приложений, ошибках и подвисаниях программ, просматриваемых веб-страницах и т. п.

Затем эти данные отправляются в автоматическом режиме на сервера Майкрософт, где обрабатываются, а данные используются для улучшения качества обслуживания и создания обновлений.

Но этот процесс идет постоянно, так почему же неполадки в работе компьютера из-за него появляются только иногда? В норме такая телеметрия не оказывает большой загруженности на процессор и пользователь не замечает ее работы.

Но при возникновении ошибки подключения к серверам, сбора информации или иной, он становится ресурсозатратным.

Диспетчер задач

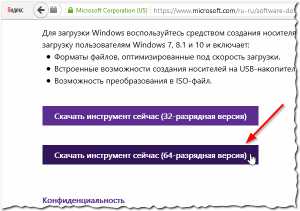

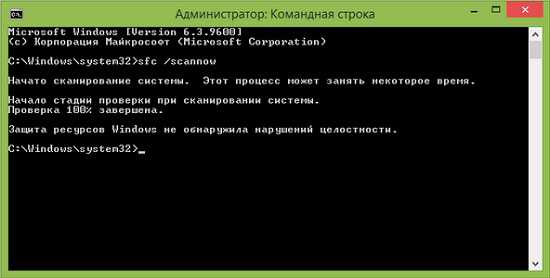

Чтобы остановить сбор телеметрии используйте следующий алгоритм:

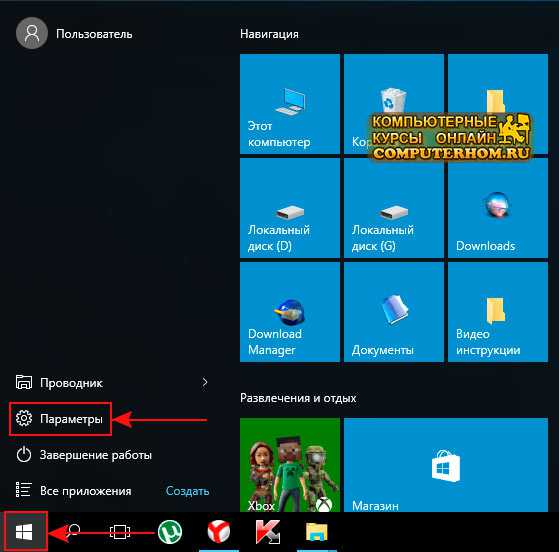

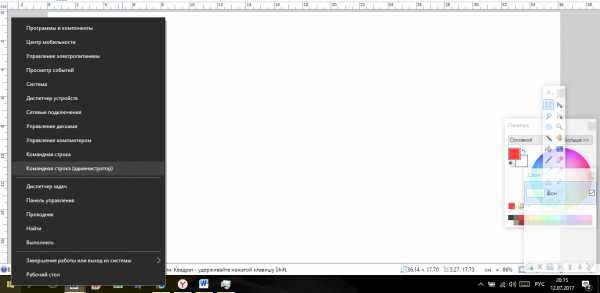

1. Правой кнопкой мыши щелкните по значку «Пуск»;

2. В открывшемся меню выбирайте пункт «Командная строка (администратор)» и нажмите на него левой клавишей;

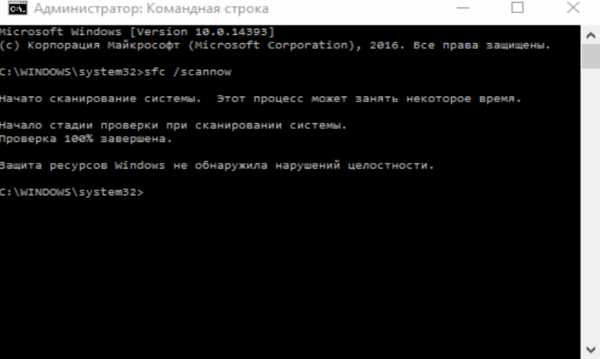

3. Откроется окно командной строки – в нем пропечатайте команду «sfc /scannow» без кавычек;

Командная строка

4. Нажмите Ввод и дождитесь окончания обработки данных;

Запуск

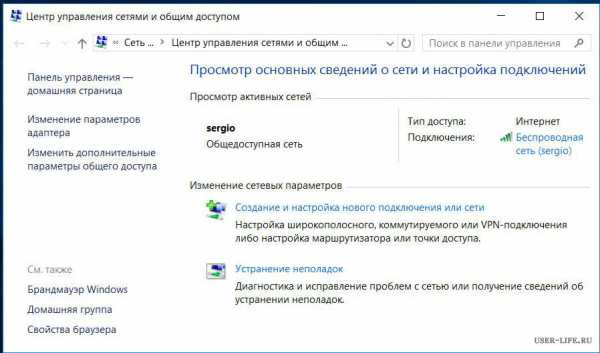

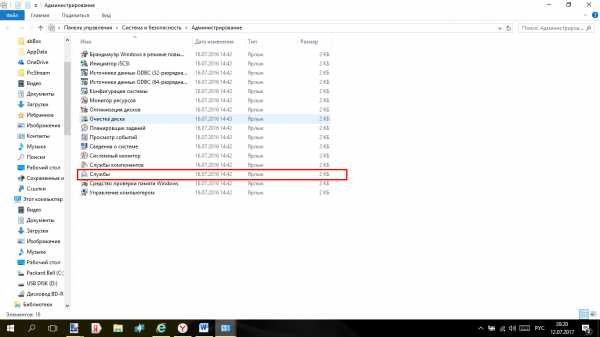

5. Нажмите левой кнопкой мыши на меню «Пуск» и начинайте печатать слова «Панель управления»;

6. Перейдите на Панель управления с помощью результатов поиска;

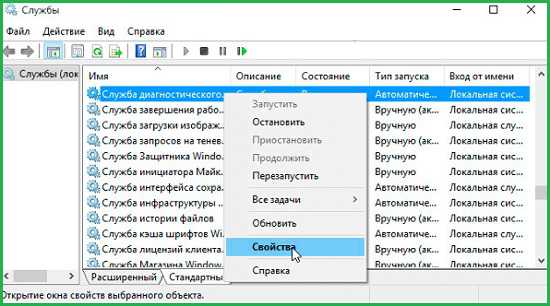

7. Там перейдите на пункт Администрирование, а с него – Службы;

Службы

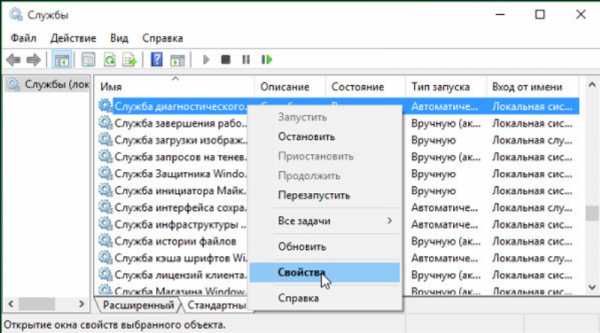

8. В списке выбирайте «Служба диагностического отслеживания» и кликните по нему правой кнопкой мыши;

Свойства

9. В выпавшем меню перейдите на пункт «Свойства»;

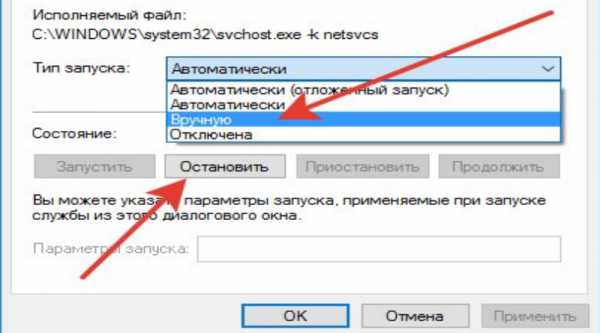

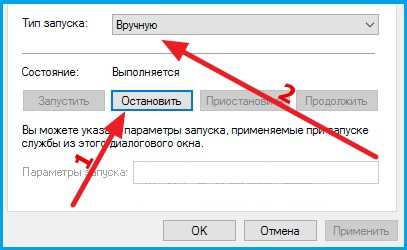

10. В открывшемся окне найдите поле Тип запуска;

11. В меню справа от него замените «Автоматически» на «Вручную»;

Переключение параметров

12. Нажмите ОК и закройте все окна;

13. Перезагрузите компьютер.

Теперь телеметрии не будет запускаться автоматически. Вы сами, при желании, сможете его запустить.

Поделитьсяddr64.ru

Отключения сбора телеметрии в OC Windows 10

Вниманиe! Добавлены новые IP адреса, обновленный скрипт доступен для скачивания.

Майкрософт с помощью пасьянса и косынки учила пользователей пользоваться мышью, теперь с помощью windows 10 учит читать лицензионное соглашение.

После выхода windows 10 сразу появились сообщения о сборе информации о действиях пользователей и много обсуждений, что делать. Достаточно быстро пользователи составили список основных серверов, собирающих информацию и попытались их заблокировать через файл hosts. Но скептики сразу выдвинули здравое предположение, что MS мог предусмотреть этот метод и некоторые адреса прописать в коде. Тем более, что MS всегда может актуализировать адреса серверов через windows update.

В нашей компании начали появляться первые пользователи windows 10, и мы решили опробовать блокировку передачи телеметрии через встроенный windows firewall.

Итак, собран простой тестовый стенд:

Два ноутбука, на один из них ставим Windows 10 и подключим его к интернету через второй ноутбук, используя internet sharing. На втором ноутбуке, который работает как NAT роутер, поставим Wireshark и определим исходящий трафик на сервера MS с первого ноутбука.

Что получилось:

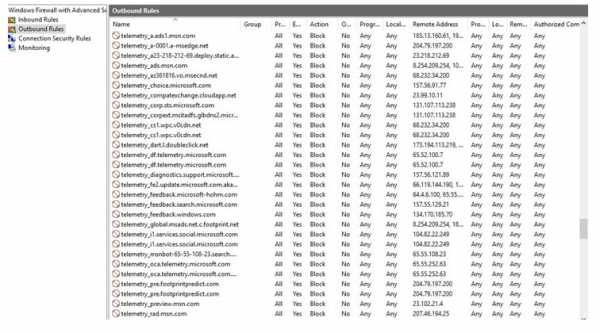

Правила для Firewall

После того как мы получили список IP и убедились в эффективности их блокировки, можно, с помощью Powershell скрипта, внести их в настройки. Для добавления правила в Firewall необходимо выполнить следующую команду (в качестве примера возьмем сервер «watson.telemetry.microsoft.com»):

netsh advfirewall firewall add rule name="telemetry_watson.telemetry.microsoft.com" dir=out action=block remoteip=65.55.252.43 enable=yesГде: name – имя правила и по совместительству название сервера Microsoft; dir = out – параметр указывающий, что правило соответствует только исходящему сетевому трафику; action=block– сетевые пакеты, указанные в этом правиле, будут отбрасываются firewall; remoteip – IP-адрес получателя области исходящего сетевого пакета; enable=yes – указывает на то, что правило в настоящее время включено.

Аналогично этому будут прописаны и другие правила. В итоге, скрипт будет иметь примерно следующий вид:

Set-NetFirewallProfile -all netsh advfirewall firewall add rule name="telemetry_vortex.data.microsoft.com" dir=out action=block remoteip=191.232.139.254 enable=yes netsh advfirewall firewall add rule name="telemetry_telecommand.telemetry.microsoft.com" dir=out action=block remoteip=65.55.252.92 enable=yes netsh advfirewall firewall add rule name="telemetry_oca.telemetry.microsoft.com" dir=out action=block remoteip=65.55.252.63 enable=yes netsh advfirewall firewall add rule name="telemetry_sqm.telemetry.microsoft.com" dir=out action=block remoteip=65.55.252.93 enable=yes netsh advfirewall firewall add rule name="telemetry_watson.telemetry.microsoft.com" dir=out action=block remoteip=65.55.252.43 enable=yes netsh advfirewall firewall add rule name="telemetry_watson2.telemetry.microsoft.com" dir=out action=block remoteip=65.52.108.29 enable=yes netsh advfirewall firewall add rule name="telemetry_redir.metaservices.microsoft.com" dir=out action=block remoteip=194.44.4.200 enable=yes netsh advfirewall firewall add rule name="telemetry_redir2.metaservices.microsoft.com" dir=out action=block remoteip=194.44.4.208 enable=yes netsh advfirewall firewall add rule name="telemetry_choice.microsoft.com" dir=out action=block remoteip=157.56.91.77 enable=yes netsh advfirewall firewall add rule name="telemetry_df.telemetry.microsoft.com" dir=out action=block remoteip=65.52.100.7 enable=yes netsh advfirewall firewall add rule name="telemetry_reports.wes.df.telemetry.microsoft.com" dir=out action=block remoteip=65.52.100.91 enable=yes netsh advfirewall firewall add rule name="telemetry_wes.df.telemetry.microsoft.com" dir=out action=block remoteip=65.52.100.93 enable=yes netsh advfirewall firewall add rule name="telemetry_services.wes.df.telemetry.microsoft.com" dir=out action=block remoteip=65.52.100.92 enable=yes netsh advfirewall firewall add rule name="telemetry_sqm.df.telemetry.microsoft.com" dir=out action=block remoteip=65.52.100.94 enable=yes netsh advfirewall firewall add rule name="telemetry_telemetry.microsoft.com" dir=out action=block remoteip=65.52.100.9 enable=yes netsh advfirewall firewall add rule name="telemetry_watson.ppe.telemetry.microsoft.com" dir=out action=block remoteip=65.52.100.11 enable=yes netsh advfirewall firewall add rule name="telemetry_telemetry.appex.bing.net" dir=out action=block remoteip=168.63.108.233 enable=yes netsh advfirewall firewall add rule name="telemetry_telemetry.urs.microsoft.com" dir=out action=block remoteip=157.56.74.250 enable=yes netsh advfirewall firewall add rule name="telemetry_settings-sandbox.data.microsoft.com" dir=out action=block remoteip=111.221.29.177 enable=yes netsh advfirewall firewall add rule name="telemetry_vortex-sandbox.data.microsoft.com" dir=out action=block remoteip=64.4.54.32 enable=yes netsh advfirewall firewall add rule name="telemetry_survey.watson.microsoft.com" dir=out action=block remoteip=207.68.166.254 enable=yes netsh advfirewall firewall add rule name="telemetry_watson.live.com" dir=out action=block remoteip=207.46.223.94 enable=yes netsh advfirewall firewall add rule name="telemetry_watson.microsoft.com" dir=out action=block remoteip=65.55.252.71 enable=yes netsh advfirewall firewall add rule name="telemetry_statsfe2.ws.microsoft.com" dir=out action=block remoteip=64.4.54.22 enable=yes netsh advfirewall firewall add rule name="telemetry_corpext.msitadfs.glbdns2.microsoft.com" dir=out action=block remoteip=131.107.113.238 enable=yes netsh advfirewall firewall add rule name="telemetry_compatexchange.cloudapp.net" dir=out action=block remoteip=23.99.10.11 enable=yes netsh advfirewall firewall add rule name="telemetry_sls.update.microsoft.com.akadns.net" dir=out action=block remoteip=157.56.77.139 enable=yes netsh advfirewall firewall add rule name="telemetry_fe2.update.microsoft.com.akadns.net" dir=out action=block remoteip=134.170.58.121 enable=yes netsh advfirewall firewall add rule name="telemetry_fe23.update.microsoft.com.akadns.net" dir=out action=block remoteip=134.170.58.123 enable=yes netsh advfirewall firewall add rule name="telemetry_fe24.update.microsoft.com.akadns.net" dir=out action=block remoteip=134.170.53.29 enable=yes netsh advfirewall firewall add rule name="telemetry_fe25.update.microsoft.com.akadns.net" dir=out action=block remoteip=66.119.144.190 enable=yes netsh advfirewall firewall add rule name="telemetry_fe26.update.microsoft.com.akadns.net" dir=out action=block remoteip=134.170.58.189 enable=yes netsh advfirewall firewall add rule name="telemetry_fe27.update.microsoft.com.akadns.net" dir=out action=block remoteip=134.170.58.118 enable=yes netsh advfirewall firewall add rule name="telemetry_fe28.update.microsoft.com.akadns.net" dir=out action=block remoteip=134.170.53.30 enable=yes netsh advfirewall firewall add rule name="telemetry_fe29.update.microsoft.com.akadns.net" dir=out action=block remoteip=134.170.51.190 enable=yes netsh advfirewall firewall add rule name="telemetry_diagnostics.support.microsoft.com" dir=out action=block remoteip=157.56.121.89 enable=yes netsh advfirewall firewall add rule name="telemetry_statsfe1.ws.microsoft.com" dir=out action=block remoteip=134.170.115.60 enable=yes netsh advfirewall firewall add rule name="telemetry_i1.services.social.microsoft.com" dir=out action=block remoteip=104.82.22.249 enable=yes netsh advfirewall firewall add rule name="telemetry_feedback.windows.com" dir=out action=block remoteip=134.170.185.70 enable=yes netsh advfirewall firewall add rule name="telemetry_feedback.microsoft-hohm.com" dir=out action=block remoteip=64.4.6.100 enable=yes netsh advfirewall firewall add rule name="telemetry_feedback2.microsoft-hohm.com" dir=out action=block remoteip=65.55.39.10 enable=yes netsh advfirewall firewall add rule name="telemetry_feedback.search.microsoft.com" dir=out action=block remoteip=157.55.129.21 enable=yes netsh advfirewall firewall add rule name="telemetry_rad.msn.com" dir=out action=block remoteip=207.46.194.25 enable=yes netsh advfirewall firewall add rule name="telemetry_preview.msn.com" dir=out action=block remoteip=23.102.21.4 enable=yes netsh advfirewall firewall add rule name="telemetry_dart.l.doubleclick.net" dir=out action=block remoteip=173.194.113.220 enable=yes netsh advfirewall firewall add rule name="telemetry_dart2.l.doubleclick.net" dir=out action=block remoteip=173.194.113.219 enable=yes netsh advfirewall firewall add rule name="telemetry_dart3.l.doubleclick.net" dir=out action=block remoteip=216.58.209.166 enable=yes netsh advfirewall firewall add rule name="telemetry_ads.msn.com" dir=out action=block remoteip=157.56.91.82 enable=yes netsh advfirewall firewall add rule name="telemetry_ads2.msn.com" dir=out action=block remoteip=157.56.23.91 enable=yes netsh advfirewall firewall add rule name="telemetry_ads3.msn.com" dir=out action=block remoteip=104.82.14.146 enable=yes netsh advfirewall firewall add rule name="telemetry_ads6.msn.com" dir=out action=block remoteip=8.254.209.254 enable=yes netsh advfirewall firewall add rule name="telemetry_a.ads1.msn.com" dir=out action=block remoteip=198.78.208.254 enable=yes netsh advfirewall firewall add rule name="telemetry_a.ads1.msn.com" dir=out action=block remoteip=185.13.160.61 enable=yes netsh advfirewall firewall add rule name="telemetry_global.msads.net.c.footprint.net" dir=out action=block remoteip=207.123.56.252 enable=yes netsh advfirewall firewall add rule name="telemetry_ssw.live.com" dir=out action=block remoteip=207.46.101.29 enable=yes netsh advfirewall firewall add rule name="telemetry_msnbot-65-55-108-23.search.msn.com" dir=out action=block remoteip=65.55.108.23 enable=yes netsh advfirewall firewall add rule name="telemetry_a23-218-212-69.deploy.static.akamaitechnologies.com" dir=out action=block remoteip=23.218.212.69 enable=yes netsh advfirewall firewall add rule name="telemetry_microsoft.com" dir=out action=block remoteip=104.96.147.3 enable=yes netsh advfirewall firewall add rule name="telemetry_microsoft01.com" dir=out action=block remoteip=11.221.29.253 enable=yes netsh advfirewall firewall add rule name="telemetry_microsoft02.com" dir=out action=block remoteip=111.221.64.0-111.221.127.255 enable=yes netsh advfirewall firewall add rule name="telemetry_microsoft03.com" dir=out action=block remoteip=131.253.40.37 enable=yes netsh advfirewall firewall add rule name="telemetry_microsoft04.com" dir=out action=block remoteip=134.170.165.248 enable=yes netsh advfirewall firewall add rule name="telemetry_microsoft05.com" dir=out action=block remoteip=134.170.165.253 enable=yes netsh advfirewall firewall add rule name="telemetry_microsoft06.com" dir=out action=block remoteip=134.170.30.202 enable=yes netsh advfirewall firewall add rule name="telemetry_microsoft07.com" dir=out action=block remoteip=137.116.81.24 enable=yes netsh advfirewall firewall add rule name="telemetry_microsoft08.com" dir=out action=block remoteip=137.117.235.16 enable=yes netsh advfirewall firewall add rule name="telemetry_microsoft09.com" dir=out action=block remoteip=157.55.130.0-157.55.130.255 enable=yes netsh advfirewall firewall add rule name="telemetry_microsoft10.com" dir=out action=block remoteip=157.55.133.204 enable=yes netsh advfirewall firewall add rule name="telemetry_microsoft11.com" dir=out action=block remoteip=157.55.235.0-157.55.235.255 enable=yes netsh advfirewall firewall add rule name="telemetry_microsoft12.com" dir=out action=block remoteip=157.55.236.0-157.55.236.255 enable=yes netsh advfirewall firewall add rule name="telemetry_microsoft13.com" dir=out action=block remoteip=157.55.52.0-157.55.52.255 enable=yes netsh advfirewall firewall add rule name="telemetry_microsoft14.com" dir=out action=block remoteip=157.55.56.0-157.55.56.255 enable=yes netsh advfirewall firewall add rule name="telemetry_microsoft15.com" dir=out action=block remoteip=157.56.106.189 enable=yes netsh advfirewall firewall add rule name="telemetry_microsoft16.com" dir=out action=block remoteip=157.56.124.87 enable=yes netsh advfirewall firewall add rule name="telemetry_microsoft17.com" dir=out action=block remoteip=191.232.139.2 enable=yes netsh advfirewall firewall add rule name="telemetry_microsoft18.com" dir=out action=block remoteip=191.232.80.58 enable=yes netsh advfirewall firewall add rule name="telemetry_microsoft19.com" dir=out action=block remoteip=191.232.80.62 enable=yes netsh advfirewall firewall add rule name="telemetry_microsoft20.com" dir=out action=block remoteip=191.237.208.126 enable=yes netsh advfirewall firewall add rule name="telemetry_microsoft21.com" dir=out action=block remoteip=195.138.255.0-195.138.255.255 enable=yes netsh advfirewall firewall add rule name="telemetry_microsoft22.com" dir=out action=block remoteip=2.22.61.43 enable=yes netsh advfirewall firewall add rule name="telemetry_microsoft23.com" dir=out action=block remoteip=2.22.61.66 enable=yes netsh advfirewall firewall add rule name="telemetry_microsoft24.com" dir=out action=block remoteip=207.46.114.58 enable=yes netsh advfirewall firewall add rule name="telemetry_microsoft25.com" dir=out action=block remoteip=212.30.134.204 enable=yes netsh advfirewall firewall add rule name="telemetry_microsoft26.com" dir=out action=block remoteip=212.30.134.205 enable=yes netsh advfirewall firewall add rule name="telemetry_microsoft27.com" dir=out action=block remoteip=213.199.179.0-213.199.179.255 enable=yes netsh advfirewall firewall add rule name="telemetry_microsoft28.com" dir=out action=block remoteip=23.223.20.82 enable=yes netsh advfirewall firewall add rule name="telemetry_microsoft29.com" dir=out action=block remoteip=23.57.101.163 enable=yes netsh advfirewall firewall add rule name="telemetry_microsoft30.com" dir=out action=block remoteip=23.57.107.163 enable=yes netsh advfirewall firewall add rule name="telemetry_microsoft31.com" dir=out action=block remoteip=23.57.107.27 enable=yes netsh advfirewall firewall add rule name="telemetry_microsoft32.com" dir=out action=block remoteip=64.4.23.0-64.4.23.255 enable=yes netsh advfirewall firewall add rule name="telemetry_microsoft33.com" dir=out action=block remoteip=65.39.117.230 enable=yes netsh advfirewall firewall add rule name="telemetry_microsoft34.com" dir=out action=block remoteip=65.52.108.33 enable=yes netsh advfirewall firewall add rule name="telemetry_microsoft35.com" dir=out action=block remoteip=65.55.138.114 enable=yes netsh advfirewall firewall add rule name="telemetry_microsoft36.com" dir=out action=block remoteip=65.55.138.126 enable=yes netsh advfirewall firewall add rule name="telemetry_microsoft37.com" dir=out action=block remoteip=65.55.223.0-65.55.223.255 enable=yes netsh advfirewall firewall add rule name="telemetry_microsoft38.com" dir=out action=block remoteip=65.55.138.186 enable=yes netsh advfirewall firewall add rule name="telemetry_microsoft39.com" dir=out action=block remoteip=65.55.29.238 enable=yes netsh advfirewall firewall add rule name="telemetry_microsoft40.com" dir=out action=block remoteip=77.67.29.176 enable=yes netsh advfirewall firewall add rule name="telemetry_new_1-a.ads1.msn.com" dir=out action=block remoteip=206.33.58.254 enable=yes netsh advfirewall firewall add rule name="telemetry_new_2-a.ads1.msn.com" dir=out action=block remoteip=8.12.207.125 enable=yes netsh advfirewall firewall add rule name="telemetry_new_3-a.ads1.msn.com" dir=out action=block remoteip=8.253.37.126 enable=yes netsh advfirewall firewall add rule name="telemetry_new_a-0002.a-msedge.net" dir=out action=block remoteip=204.79.197.201 enable=yes netsh advfirewall firewall add rule name="telemetry_new_a-0004.a-msedge.net" dir=out action=block remoteip=204.79.197.206 enable=yes netsh advfirewall firewall add rule name="telemetry_new_a-0005.a-msedge.net" dir=out action=block remoteip=204.79.197.204 enable=yes netsh advfirewall firewall add rule name="telemetry_new_a-0006.a-msedge.net" dir=out action=block remoteip=204.79.197.208 enable=yes netsh advfirewall firewall add rule name="telemetry_new_a-0007.a-msedge.net" dir=out action=block remoteip=204.79.197.209 enable=yes netsh advfirewall firewall add rule name="telemetry_new_a-0008.a-msedge.net" dir=out action=block remoteip=204.79.197.210 enable=yes netsh advfirewall firewall add rule name="telemetry_new_a-0009.a-msedge.net" dir=out action=block remoteip=204.79.197.211 enable=yes netsh advfirewall firewall add rule name="telemetry_new_ac3.msn.com" dir=out action=block remoteip=131.253.14.76 enable=yes netsh advfirewall firewall add rule name="telemetry_new_ad.doubleclick.net" dir=out action=block remoteip=172.217.20.230 enable=yes netsh advfirewall firewall add rule name="telemetry_new_adnexus.net" dir=out action=block remoteip=37.252.169.43 enable=yes netsh advfirewall firewall add rule name="telemetry_new_01.auth.nym2.appnexus.net" dir=out action=block remoteip=68.67.155.138 enable=yes netsh advfirewall firewall add rule name="telemetry_new_01.auth.lax1.appnexus.net" dir=out action=block remoteip=68.67.133.169 enable=yes netsh advfirewall firewall add rule name="telemetry_new_01.auth.ams1.appnexus.net" dir=out action=block remoteip=37.252.164.5 enable=yes netsh advfirewall firewall add rule name="telemetry_new_ns1.gslb.com" dir=out action=block remoteip=8.19.31.10 enable=yes netsh advfirewall firewall add rule name="telemetry_new_ns2.gslb.com" dir=out action=block remoteip=8.19.31.11 enable=yes netsh advfirewall firewall add rule name="telemetry_new_ads.msn.com" dir=out action=block remoteip=65.55.128.80 enable=yes netsh advfirewall firewall add rule name="telemetry_new_ads1.msn.com" dir=out action=block remoteip=192.221.106.126 enable=yes netsh advfirewall firewall add rule name="telemetry_new_de-1.ns.nsatc.net" dir=out action=block remoteip=198.78.208.155 enable=yes netsh advfirewall firewall add rule name="telemetry_new_es-1.ns.nsatc.net" dir=out action=block remoteip=8.254.34.155 enable=yes netsh advfirewall firewall add rule name="telemetry_new_b.ns.nsatc.net" dir=out action=block remoteip=8.254.92.155 enable=yes netsh advfirewall firewall add rule name="telemetry_new_nl-1.ns.nsatc.net" dir=out action=block remoteip=4.23.39.155 enable=yes netsh advfirewall firewall add rule name="telemetry_new_uk-1.ns.nsatc.net" dir=out action=block remoteip=8.254.119.155 enable=yes netsh advfirewall firewall add rule name="telemetry_new_aidps.msn.com.nsatc.net" dir=out action=block remoteip=131.253.14.121 enable=yes netsh advfirewall firewall add rule name="telemetry_new_ns1.a-msedge.net" dir=out action=block remoteip=204.79.197.1 enable=yes netsh advfirewall firewall add rule name="telemetry_new_ns2.a-msedge.net" dir=out action=block remoteip=204.79.197.2 enable=yes netsh advfirewall firewall add rule name="telemetry_new_ns3.a-msedge.net" dir=out action=block remoteip=131.253.21.1 enable=yes netsh advfirewall firewall add rule name="telemetry_new_apps.skype.com" dir=out action=block remoteip=95.100.177.217 enable=yes netsh advfirewall firewall add rule name="telemetry_new_az512334.vo.msecnd.net" dir=out action=block remoteip=50.63.202.65 enable=yes netsh advfirewall firewall add rule name="telemetry_new_bs.serving-sys.com" dir=out action=block remoteip=82.199.80.141 enable=yes netsh advfirewall firewall add rule name="telemetry_new_65choice.microsoft.com" dir=out action=block remoteip=65.55.128.81 enable=yes netsh advfirewall firewall add rule name="telemetry_new_db3aqu.atdmt.com" dir=out action=block remoteip=94.245.121.176 enable=yes netsh advfirewall firewall add rule name="telemetry_new_choice.microsoft.com.nsatc.net" dir=out action=block remoteip=94.245.121.177 enable=yes netsh advfirewall firewall add rule name="telemetry_new_c.msn.com" dir=out action=block remoteip=94.245.121.178 enable=yes netsh advfirewall firewall add rule name="telemetry_new_c2.msn.com" dir=out action=block remoteip=94.245.121.179 enable=yes netsh advfirewall firewall add rule name="telemetry_new_diagnostics.support.microsoft.com" dir=out action=block remoteip=134.170.52.151 enable=yes netsh advfirewall firewall add rule name="telemetry_new_fe2.update.microsoft.com.akadns.net" dir=out action=block remoteip=134.10.58.118 enable=yes netsh advfirewall firewall add rule name="telemetry_new_ns1.msft.net" dir=out action=block remoteip=208.84.0.53 enable=yes netsh advfirewall firewall add rule name="telemetry_new_ns3.msft.net" dir=out action=block remoteip=192.221.113.53 enable=yes netsh advfirewall firewall add rule name="telemetry_new_ns4.msft.net" dir=out action=block remoteip=208.76.45.53 enable=yes netsh advfirewall firewall add rule name="telemetry_new_flex.msn.com" dir=out action=block remoteip=207.46.194.8 enable=yes netsh advfirewall firewall add rule name="telemetry_new_g.msn.com" dir=out action=block remoteip=207.46.194.14 enable=yes netsh advfirewall firewall add rule name="telemetry_new_i1.services.social.microsoft.com" dir=out action=block remoteip=23.74.190.252 enable=yes netsh advfirewall firewall add rule name="telemetry_new_lb1.www.ms.akadns.net" dir=out action=block remoteip=65.55.57.27 enable=yes netsh advfirewall firewall add rule name="telemetry_new_live.rads.msn.com" dir=out action=block remoteip=40.127.139.224 enable=yes netsh advfirewall firewall add rule name="telemetry_new_m.adnxs.com" dir=out action=block remoteip=37.252.170.82 enable=yes netsh advfirewall firewall add rule name="telemetry_new_m1.adnxs.com" dir=out action=block remoteip=37.252.170.81 enable=yes netsh advfirewall firewall add rule name="telemetry_new_m2.adnxs.com" dir=out action=block remoteip=37.252.170.141 enable=yes netsh advfirewall firewall add rule name="telemetry_new_m3.adnxs.com" dir=out action=block remoteip=37.252.170.142 enable=yes netsh advfirewall firewall add rule name="telemetry_new_m4.adnxs.com" dir=out action=block remoteip=37.252.170.80 enable=yes netsh advfirewall firewall add rule name="telemetry_new_m5.adnxs.com" dir=out action=block remoteip=37.252.170.140 enable=yes netsh advfirewall firewall add rule name="telemetry_new_m6.adnxs.com" dir=out action=block remoteip=37.252.170.1 enable=yes netsh advfirewall firewall add rule name="telemetry_new_m.hotmail.com" dir=out action=block remoteip=134.170.3.199 enable=yes netsh advfirewall firewall add rule name="telemetry_new_msedge.net" dir=out action=block remoteip=204.79.19.197 enable=yes netsh advfirewall firewall add rule name="telemetry_new_msntest.serving-sys.com" dir=out action=block remoteip=2.21.246.8 enable=yes netsh advfirewall firewall add rule name="telemetry_new_msnbot-65-55-108-23.search.msn.com" dir=out action=block remoteip=2.21.246.10 enable=yes netsh advfirewall firewall add rule name="telemetry_new_redir.metaservices.microsoft.com" dir=out action=block remoteip=2.21.246.42 enable=yes netsh advfirewall firewall add rule name="telemetry_new_redir2.metaservices.microsoft.com" dir=out action=block remoteip=2.21.246.58 enable=yes netsh advfirewall firewall add rule name="telemetry_new_s0.2mdn.net" dir=out action=block remoteip=172.217.21.166 enable=yes netsh advfirewall firewall add rule name="telemetry_new_db5.skype.msnmessenger.msn.com.akadns.net" dir=out action=block remoteip=191.232.139.13 enable=yes netsh advfirewall firewall add rule name="telemetry_new_schemas.microsoft.akadns.net" dir=out action=block remoteip=65.54.226.187 enable=yes netsh advfirewall firewall add rule name="telemetry_new_secure.adnxs.com" dir=out action=block remoteip=37.252.163.207 enable=yes netsh advfirewall firewall add rule name="telemetry_new_secure1.adnxs.com" dir=out action=block remoteip=37.252.163.3 enable=yes netsh advfirewall firewall add rule name="telemetry_new_secure2.adnxs.com" dir=out action=block remoteip=37.252.163.244 enable=yes netsh advfirewall firewall add rule name="telemetry_new_secure3.adnxs.com" dir=out action=block remoteip=37.252.162.216 enable=yes netsh advfirewall firewall add rule name="telemetry_new_secure4.adnxs.com" dir=out action=block remoteip=37.252.163.215 enable=yes netsh advfirewall firewall add rule name="telemetry_new_secure5.adnxs.com" dir=out action=block remoteip=37.252.162.228 enable=yes netsh advfirewall firewall add rule name="telemetry_new_secure6.adnxs.com" dir=out action=block remoteip=37.252.163.106 enable=yes netsh advfirewall firewall add rule name="telemetry_new_secure7.adnxs.com" dir=out action=block remoteip=37.252.163.88 enable=yes netsh advfirewall firewall add rule name="telemetry_new_secure.flashtalking.com" dir=out action=block remoteip=95.101.244.134 enable=yes netsh advfirewall firewall add rule name="telemetry_new_settings-sandbox.data.microsoft.com" dir=out action=block remoteip=191.232.140.76 enable=yes netsh advfirewall firewall add rule name="telemetry_new_sls.update.microsoft.com.akadns.net" dir=out action=block remoteip=157.56.96.58 enable=yes netsh advfirewall firewall add rule name="telemetry_new_statsfe1.ws.microsoft.com" dir=out action=block remoteip=207.46.114.61 enable=yes netsh advfirewall firewall add rule name="telemetry_new_statsfe2.ws.microsoft.com" dir=out action=block remoteip=65.52.108.153 enable=yes netsh advfirewall firewall add rule name="telemetry_new_telemetry.appex.bing.net" dir=out action=block remoteip=168.61.24.141 enable=yes netsh advfirewall firewall add rule name="telemetry_new_telemetry.urs.microsoft.com" dir=out action=block remoteip=65.55.44.85 enable=yes netsh advfirewall firewall add rule name="telemetry_new_view.atdmt.com" dir=out action=block remoteip=179.60.192.10 enable=yes netsh advfirewall firewall add rule name="telemetry_new_www.msftncsi.com" dir=out action=block remoteip=2.21.246.26 enable=yes netsh advfirewall firewall add rule name="telemetry_new_www.msftncsi2.com" dir=out action=block remoteip=2.21.246.24 enable=yes netsh advfirewall firewall add rule name="telemetry_new_a-0003.a-msedge.net" dir=out action=block remoteip=204.79.197.203 enable=yes netsh advfirewall firewall add rule name="telemetry_new_cs697.wac.thetacdn.net" dir=out action=block remoteip=192.229.233.249 enable=yes netsh advfirewall firewall add rule name="telemetry_new_db5.settings.data.microsoft.com.akadns.net" dir=out action=block remoteip=191.232.139.253 enable=yes netsh advfirewall firewall add rule name="telemetry_new_co4.telecommand.telemetry.microsoft.com.akadns.net" dir=out action=block remoteip=65.55.252.190 enable=yes netsh advfirewall firewall add rule name="telemetry_new_oca.telemetry.microsoft.com.nsatc.net" dir=out action=block remoteip=64.4.54.153 enable=yes netsh advfirewall firewall add rule name="telemetry_new_telemetry.appex.search.prod.ms.akadns.net" dir=out action=block remoteip=65.52.161.64 enable=yes netsh advfirewall firewall add rule name="telemetry_new_t.urs.microsoft.com.nsatc.net" dir=out action=block remoteip=64.4.54.167 enable=yes netsh advfirewall firewall add rule name="telemetry_new_watson.microsoft.com.nsatc.net" dir=out action=block remoteip=65.52.108.154 enable=yes netsh advfirewall firewall add rule name="telemetry_new_statsfe2.ws.microsoft.com.nsatc.net" dir=out action=block remoteip=131.253.14.153 enable=yes netsh advfirewall firewall add rule name="telemetry_new_sls.update.microsoft.com.akadns.net" dir=out action=block remoteip=157.56.77.138 enable=yes netsh advfirewall firewall add rule name="telemetry_new_dart.l.doubleclick.net" dir=out action=block remoteip=172.217.20.134 enable=yes netsh advfirewall firewall add rule name="telemetry_ssw.live.com.nsatc.net" dir=out action=block remoteip=207.46.7.252 enable=yes netsh advfirewall firewall add rule name="telemetry_urs.microsoft.com.nsatc.net" dir=out action=block remoteip=192.232.139.180 enable=yes netsh advfirewall firewall add rule name="telemetry_urs.microsoft.com.nsatc.net" dir=out action=block remoteip=157.55.233.125 enable=yes netsh advfirewall firewall add rule name="telemetry_geo-prod.dodsp.mp.microsoft.com.nsatc.net" dir=out action=block remoteip=191.232.139.212 enable=yes netsh advfirewall firewall add rule name="telemetry_new_c.microsoft.akadns.net" dir=out action=block remoteip=134.170.188.139 enable=yesВыполнение созданного скрипта

Чтобы не проходить долгий путь по запуску этого power shell скрипта с правами администратора, проще создать .bat файл и запустить его. UAC сам запросит подтверждение прав.

@echo off cls echo Telemetry echo Rules of Firewall echo. echo press any key to continue... pause > NUL echo Rules of Firewall echo. PowerShell -NoProfile -ExecutionPolicy Bypass -Command "& {Start-Process PowerShell -ArgumentList '-NoProfile -ExecutionPolicy Bypass -File ""%~dp0.\script-new.ps1""' -Verb RunAs}" echo Rules included in Firewall... echo. pauseГде script-new.ps1– имя созданного файла с power shell командами.

Скачать power shell скрипт Скачать .bat файл

После этого, добавленные правила будут отображаться в Windows Firewall, как на скриншоте ниже:

И, дополнительно, информация, не относящиеся к firewall, но относящаяся к сбору телеметрии

Windows 7/8/8.1

Также стоит отметить, что пользователи ОС Windows 7/8/8.1 получили обновления, которые расширяют возможности системы по сбору и отправке телеметрических данных. Соответственно, к этим пользователям также можно применить рекомендации, представленные в этой статье, или удалить обновления https://habrahabr.ru/post/265283/.

Key logger

Надо отключить «DiagTrack» (сбор данных в компонентах Windows) и «dmwappushservice» (cлужба маршрутизации push-сообщений WAP). Для этого запускаем командную строку от имени администратора и отключаем службы:

sc stop DiagTrack sc stop dmwappushserviceИли же вообще их удаляем:

sc delete DiagTrack sc delete dmwappushserviceПланировщик отправки телеметрии

В консоли Taskschd.msc надо запретить задания:

REM *** Task that collects data for SmartScreen in Windows *** schtasks /Change /TN "Microsoft\Windows\AppID\SmartScreenSpecific" /Disable REM *** Collects program telemetry information if opted-in to the Microsoft Customer Experience Improvement Program *** schtasks /Change /TN "Microsoft\Windows\Application Experience\ProgramDataUpdater" /Disable REM *** Collects program telemetry information if opted-in to the Microsoft Customer Experience Improvement Program *** schtasks /Change /TN "Microsoft\Windows\Application Experience\Microsoft Compatibility Appraiser" /Disable REM *** Aggregates and uploads Application Telemetry information if opted-in to the Microsoft Customer Experience Improvement Program *** schtasks /Change /TN "Microsoft\Windows\Application Experience\AitAgent" /Disable REM *** This task collects and uploads autochk SQM data if opted-in to the Microsoft Customer Experience Improvement Program *** schtasks /Change /TN "Microsoft\Windows\Autochk\Proxy" /Disable REM *** If the user has consented to participate in the Windows Customer Experience Improvement Program, this job collects and sends usage data to Microsoft *** schtasks /Change /TN "Microsoft\Windows\Customer Experience Improvement Program\Consolidator" /Disable REM *** The Kernel CEIP (Customer Experience Improvement Program) task collects additional information about the system and sends this data to Microsoft. *** REM *** If the user has not consented to participate in Windows CEIP, this task does nothing *** schtasks /Change /TN "Microsoft\Windows\Customer Experience Improvement Program\KernelCeipTask" /Disable REM *** The Bluetooth CEIP (Customer Experience Improvement Program) task collects Bluetooth related statistics and information about your machine and sends it to Microsoft *** REM *** The information received is used to help improve the reliability, stability, and overall functionality of Bluetooth in Windows *** REM *** If the user has not consented to participate in Windows CEIP, this task does not do anything.*** schtasks /Change /TN "Microsoft\Windows\Customer Experience Improvement Program\BthSQM" /Disable REM *** Create Object Task *** schtasks /Change /TN "Microsoft\Windows\CloudExperienceHost\CreateObjectTask" /Disable REM *** The Windows Disk Diagnostic reports general disk and system information to Microsoft for users participating in the Customer Experience Program *** schtasks /Change /TN "Microsoft\Windows\DiskDiagnostic\Microsoft-Windows-DiskDiagnosticDataCollector" /Disable REM *** Measures a system's performance and capabilities *** schtasks /Change /TN "Microsoft\Windows\Maintenance\WinSAT" /Disable REM *** Network information collector *** schtasks /Change /TN "Microsoft\Windows\NetTrace\GatherNetworkInfo" /Disable REM *** Initializes Family Safety monitoring and enforcement *** schtasks /Change /TN "Microsoft\Windows\Shell\FamilySafetyMonitor" /Disable REM *** Synchronizes the latest settings with the Family Safety website *** schtasks /Change /TN "Microsoft\Windows\Shell\FamilySafetyRefresh" /Disable REM *** SQM (Software Quality Management) *** schtasks /Change /TN "Microsoft\Windows\IME\SQM data sender" /Disable REM *** This task initiates the background task for Office Telemetry Agent, which scans and uploads usage and error information for Office solutions *** schtasks /Change /TN "Microsoft\Office\OfficeTelemetryAgentFallBack" /Disable REM *** This task initiates Office Telemetry Agent, which scans and uploads usage and error information for Office solutions when a user logs on to the computer *** schtasks /Change /TN "Microsoft\Office\OfficeTelemetryAgentLogOn" /Disableтакже подозрительные задачи в планировщике, рекомендую отключить:

REM *** Scans startup entries and raises notification to the user if there are too many startup entries *** schtasks /Change /TN "Microsoft\Windows\Application Experience\StartupAppTask" /Disable REM *** Protects user files from accidental loss by copying them to a backup location when the system is unattended *** schtasks /Change /TN "Microsoft\Windows\FileHistory\File History (maintenance mode)" /Disable REM *** This task gathers information about the Trusted Platform Module (TPM), Secure Boot, and Measured Boot *** schtasks /Change /TN "Microsoft\Windows\PI\Sqm-Tasks" /Disable REM *** This task analyzes the system looking for conditions that may cause high energy use *** schtasks /Change /TN "Microsoft\Windows\Power Efficiency Diagnostics\AnalyzeSystem" /DisableВсе вышесказанное не 100% панацея, но одно из компромиссных решений.

Обсуждение этой статьи доступно здесь

servilon.ru

Как отключить Microsoft Compatibility Telemetry в Windows 10 22 января 2017 01:25 (Просмотров: 795)

Кода долго работаешь с одной операционной системой, то в какой-то момент она постепенно начинает раздражать из-за того, что ее вычислительные процессы протекают все медленнее и медленнее, а еще не давно вполне хватавших ресурсов для работы, теперь не хватает. Именно по этой причине некоторые пользователи ПК пытаются выяснить, что именно произошло с их ОС, что она стала так тормозить и как итог, они приходят к выводу, что им пора отключить Microsoft Compatibility Telemetry в Windows 10, так как скорее всего, именно этот процесс поглощает достаточно много ресурсов ПК и затрудняет работу ОС.

К слову сказать, отключение сервиса Microsoft Compatibility Telemetry в Win 10 делают еще и для того, чтоб пользовательские данные не имели возможности передаваться на удаленные сервера Майкрософт.

1. Вам необходимо от имени администратора запустить командную строку, после чего в нее нужно прописать команду «sfc /scannow».

Данные действия позволят вам активировать процесс анализирования и восстановления всех отсутствующих и повреждённых файлов, которые имеются в ОС на данный момент.

2. Нажимайте на Win+R для того, чтоб запустить в ней строку «Выполнить», при условии, что вы будите использовать команду «services.msc».

3. Теперь, произведите открытие списка служб ОС Windows 10, произведите сортировку списка по имени и отыщите в нем пункт «Служба диагностического отслеживания», нажмите на найденный пункт ПКМ и из всплывающего меню выберите пункт «Свойства».

4. Во вновь открывшемся окне, вам придется изначально нажать на «Остановить» и только после этого, в графе «Тип запуска» можно будет выбрать пункт «Вручную» или «Отключена».

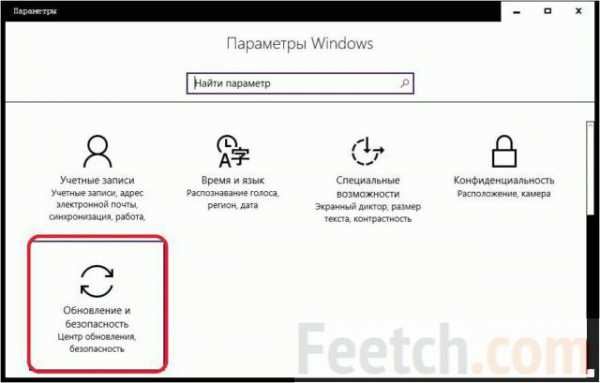

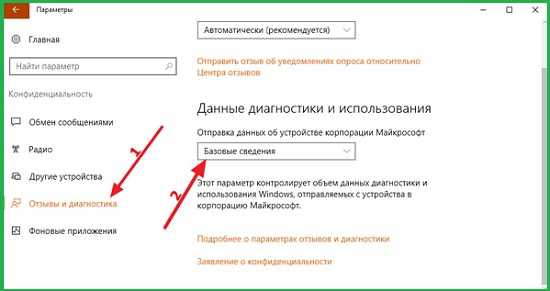

5. Переходим в параметры своей операционной системы при помощи сочетания клавиш Win+I, где собственно и выбираем раздел «Конфиденциальность», после чего в левой части нужно кликнуть по подразделу «Отзывы и диагностика». Остается только используя графу «Отправка данных об устройстве корпорации Microsoft» произвести выбор пункта «Базовые сведения».

Вот и все, так как вам удалось отключить Microsoft Compatibility Telemetry в Windows 10 без особых проблем и теперь, ваша операционная система не только будет работать намного быстрее, но и станет для вас более безопасной, так и конфиденциальной во время ее использования.

P.S. Обратите внимание и на другие способы конфиденциального использования Windows 10 и отключения иных параметров в системе, так как в некоторых случаях, для 100% конфиденциальности вышеописанного способа отключения может оказаться просто на просто мало!

nm-store.org

Отключение Microsoft Compatibility Telemetry

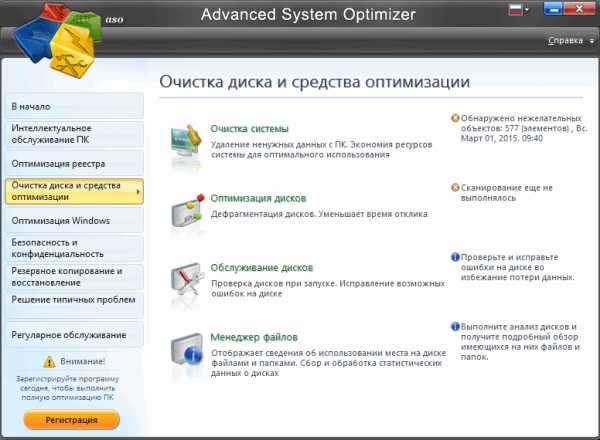

Если компьютер начинает подтормаживать без запуска приложений, обязательно проверьте список процессов в диспетчере задач. Возможно, это Microsoft Compatibility Telemetry грузит диск. Если это так, то вам будет полезно узнать, что это за процесс и как отключить его, чтобы исключить лишнюю нагрузку.

Если компьютер начинает подтормаживать без запуска приложений, обязательно проверьте список процессов в диспетчере задач. Возможно, это Microsoft Compatibility Telemetry грузит диск. Если это так, то вам будет полезно узнать, что это за процесс и как отключить его, чтобы исключить лишнюю нагрузку.

Что такое Microsoft Compatibility Telemetry

MCT – служба Windows, собирающая данные о действиях пользователя. Она просматривает, какие приложения устанавливаются, какие удаляются, проверяет журнал посещений в браузере, проверяет логи устройств и работающих программ и т.д.

Microsoft утверждает, что данные нужны для улучшения качества операционной системы, поэтому информация отправляется на сервер компании, где её обрабатывают.

Сама по себе служба телеметрии не должна грузить диск – подразумевается, что она работает постоянно и незаметно для пользователя.

Так что если вы столкнулись с тем, что из-за MCT компьютер тормозит, то причину следует искать к ошибке при подключении к серверу или повреждении исполняемого файла.

Отключение службы

Если вы не хотите, чтобы корпорация Microsoft получала данные о работе компьютера, да еще нагружала систему так, что с ней невозможно нормально взаимодействовать, то отключите службу телеметрии. Сделать это достаточно просто:

- Запустите командную строку с администраторскими полномочиями.

- Выполните команду «sfc/scannow» для проверки целостности ресурсов Windows.

- Откройте панель управления, перейдите в раздел «Администрирование» – «Службы».

- Отыщите в списке службу диагностического отслеживания. Кликните по ней правой кнопкой и перейдите в свойства службы.

- Установите ручной запуск и остановите работу компонента Windows. Нажмите «ОК» для сохранения конфигурации.

Чтобы окончательно разобраться с этой проблемой, отключите в параметрах конфиденциальности отправку личных данных. Мы об этом уже упоминали, рассказывая, как отключить шпионские функции Windows 10.

- Откройте параметры, зайдет в раздел «Конфиденциальность».

- Отключите все опции, назначение которых вызывает подозрение. Не трогайте только фильтр SmartScreen, остальные функции можно деактивировать.

После отключения отправки телеметрии и других данных MTC перестанет грузить диск, так что вы сможете нормально работать с системой.

mysettings.ru

Как отключить «шпионские» функции и автообновление до Windows 10

Простая пошаговая инструкция для неопытных пользователей по безопасному отключению телеметрии в Windows 7/8/8.1/10, а также совет по избавлению от надоедливого предложения перейти на Windows 10 Напоминаем, что попытки повторить действия автора могут привести к потере гарантии на оборудование и даже к выходу его из строя, а также к проблемам в работе ПО и ОС. Материал приведен исключительно в ознакомительных целях. Если же вы собираетесь воспроизводить действия, описанные ниже, настоятельно советуем внимательно прочитать статью до конца хотя бы один раз. Мы не несем никакой ответственности за любые возможные последствия.

----------------------

Горячие обсуждения желания Microsoft побольше знать о своих пользователях и построже их контролировать не утихают уже около года. Всё началось с того, что компания стала поставлять ряд обновлений для актуальных версий ОС Windows, которые добавляли в систему функции телеметрии – сбора различной информации об активностях пользователя и его программ. Строго говоря, подобные системы распространены давным-давно, но для конечного пользователя их применение чаще всего не является обязательным. Хотя, конечно, многие производители по умолчанию эти функции включают. В случае Windows основные претензии такие. Во-первых, телеметрия включается без явного уведомления пользователя (правда же, мало кто смотрит детальное описание очередного обновления). Во-вторых, отключить её не так просто. Формально «виноватым» оказывается сам пользователь, так как подобные вещи всегда прописываются в лицензиях и соглашениях о конфиденциальности. Но опять-таки мало кто их читает, а ещё меньше – понимает, что именно в них сказано. Впрочем, ради Windows 10 Microsoft, похоже, готова и не на такие жертвы. Да-да, во многом вся эта затея с телеметрией связана с желанием получше подготовиться к развёртыванию новой ОС. К сожалению, на волне, не побоимся этого слова, истерии и паранойи — во многом безосновательной — в Сети появилось множество инструкций, которые не всегда, мягко говоря, корректны. Например, рекомендации полностью отказаться от обновлений ОС плохи с точки зрения безопасности. Вредны и советы по полной изоляции ПК от сетей Microsoft путём добавления множества правил в брандмауэр и файл hosts. В этом случае пользователю будут недоступны и весьма полезные сервисы вроде мастеров FixIt и прочих обслуживающих систем. Не лучше и предложения покопаться в реестре или групповых политиках – там ошибка чревата более серьёзными последствиями.

Так что придётся найти некоторый баланс между комфортом и приватностью. Как это сделать, читайте далее. Инструкция составлена специально для неподготовленных пользователей.

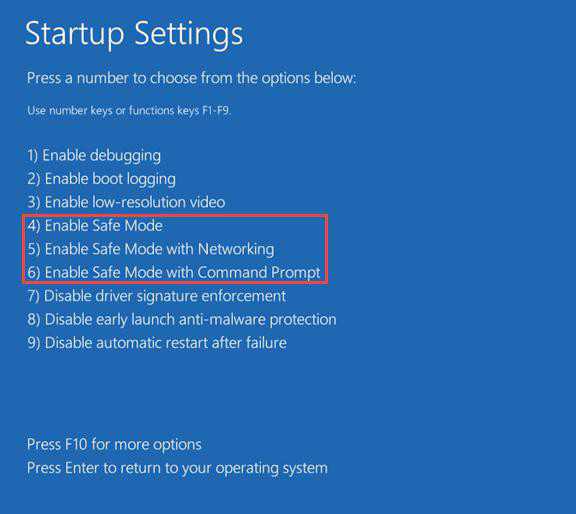

Как отключить телеметрию в Windows 7, Windows 8 и 8.1 Прежде чем вмешиваться в работу системы, рекомендуется создать на всякий случай точку восстановления. В панели управления надо перейти в раздел «Система» и в панели слева кликнуть по пункту «Защита системы». В открывшемся окне на вкладке с таким же названием внизу надо нажать кнопку «Создать», ввести любое имя для точки восстановления и ещё раз нажать там же «Создать». Если что-то пойдёт не так после манипуляций, описанных ниже, то в том же разделе можно нажать кнопку «Восстановление» и, следуя указаниям мастера, откатить состояние системы до точки, которая была создана на предыдущем шаге. Теперь приступаем к основному этапу. Самый очевидный и достаточно безболезненный шаг – это отказ от участия в программе улучшения ПО. Чтобы это сделать, надо в панели управления перейти в раздел «Центр поддержки -> Настройка центра поддержки -> Параметры улучшения качества ПО» и отказаться от участия в этой программе. Обратите внимание, что здесь и далее все операции будут требовать прав администратора. Второй этап – принудительное отключение различных заданий планировщика. Для этого в панели управления надо выбрать пункт «Администрирование», а в нём открыть оснастку «Планировщик заданий». В разделе Microsoft -> Windows -> Application Experience есть следующие задачи: AITAgent, ProgramDataUpdater и Microsoft Compatibility Appraiser (не у всех). Все три надо выделить и в меню по правому клику мыши выбрать пункт «Отключить». Аналогичным образом необходимо отключить задачи Consolidator, KernelCEIPTask, UsbCEIP в разделе Microsoft -> Windows -> Customer Experience Improvement Program. Наконец, последний пункт – отключение задачи Proxy в разделе Microsoft -> Windows -> Autochk. Если вы честно устанавливали все присылаемые Microsoft обновления ОС, то у вас наверняка уже работает служба Diagnostics Tracking Service или её потомок Connected User Experiences and Telemetry («Функциональные возможности для подключенных пользователей и телеметрия»). Её надо отключить – в разделе «Администрирование панели управления» открываем оснастку «Службы» и находим в списке нужную. Нажимаем кнопку «Остановить», тип запуска выбираем «Отключена», затем нажимаем «Применить». Следующий этап – удаление части обновлений ОС. Для этого в списке всех программ находим папку «Стандартные» или «Служебные», а в ней пункт «Командная строка». В меню по правому клику на нём выбираем «Запуск от имени администратора». В открывшемся окне поочерёдно выполняем следующие команды:wusa /uninstall /kb:3068708 /quiet /norestart wusa /uninstall /kb:3022345 /quiet /norestart wusa /uninstall /kb:3075249 /quiet /norestart wusa /uninstall /kb:3080149 /quiet /norestart wusa /uninstall /kb:2976978 /quiet /norestart Таким образом можно избавиться от части лишнего ПО, которое добавляет телеметрию в ОС. Чтобы эти обновления в дальнейшем не беспокоили, надо изменить некоторые настройки. Во-первых, в панели управления в разделе «Центр обновления Windows -> Настройка параметров» переключить параметр установки на «Загружать обновления, но решение об установке принимается мной» или же «Искать обновления, но решение о загрузке и установке принимается мною». Первый вариант проще, так как Windows сама будет уведомлять о наличии обновлений и останется только выбрать нужные. Там же надо снять галочку «Получать рекомендуемые обновления таким же образом, как и важные обновления». Теперь надо вернуться назад, запустить поиск обновлений и просмотреть предлагаемый список. В списке частично будут присутствовать те обновления, которые были удалены на прошлом этапе, – надо внимательно просмотреть номера KB у каждого из них. Если они входят в список, то их надо скрыть. Достаточно выбрать соответствующий пункт в меню по правому клику для каждого из таких обновлений. К сожалению, Microsoft периодически возвращает эти обновления, даже если они были скрыты. Поэтому лучше всего каждый раз сверяться со списком, а также внимательно читать описание обновлений, для чего нужно выбрать любое из них и в правой панели кликнуть на ссылку «Подробности» – в браузере откроется статья с подробным описанием. Увы, этим придётся заниматься регулярно и к тому же посматривать новостные ленты – вдруг редмондский гигант решит добавить ещё какое-нибудь не слишком приятное обновление ОС. После завершения всех манипуляций систему необходимо перезагрузить.

Как отключить навязчивое предложение обновиться до Windows 10 Некоторые пользователи с нетерпением ждут конца июля 2016 года, так как именно в этот момент прекратит действие программа по бесплатному обновлению Windows 7/8/8.1 до Windows 10, в связи с чем они питают надежду, что Microsoft от них отстанет и больше не будет предлагать ничего такого. Если же вам уже надоело это предложение, то надо будет повторить последние два этапа с удалением обновлений, их скрытием и последующим контролем за тем, что предлагает Microsoft. Только в этот раз список команд будет такой:wusa /uninstall /kb:3123862 /quiet /norestart wusa /uninstall /kb:3044374 /quiet /norestart wusa /uninstall /kb:3035583 /quiet /norestart wusa /uninstall /kb:2952664 /quiet /norestart wusa /uninstall /kb:2990214 /quiet /norestart

Как отключить телеметрию в Windows 10 С Windows 10 всё проще и сложнее одновременно. Проще, потому что есть готовое решение от известного разработчика O&O Software. А сложнее из-за того, что Microsoft регулярно выпускает новые сборки ОС, поэтому повторять нижеописанную процедуру придётся регулярно. Итак, проще всего избавиться от телеметрии в Windows 10 c помощью приложения с говорящим названием O&O ShutUp10. После скачивания и распаковки архива с программой надо запустить её с правами администратора из меню по правому клику мышкой. В меню «Опции» необходимо сначала выбрать пункт «Создать точку восстановления системы», а потом пункт «Применить все рекомендованные настройки» (с зелёной галочкой). Если всё устраивает, то можно перезагрузить систему. Однако рекомендуется некоторые пункты всё же отключить вручную по своему усмотрению, переключая ползунок слева в «красное» положение. По клику на каждый пункт открывается его более-менее подробное описание, из которого можно понять, нужно ли его оставлять включённым. Среди пунктов, которые особой приватности не добавляют, а вот помешать комфортной работе могут, выделим следующие:

Кнопка раскрытия пароля – некоторым пользователям бывает полезно просмотреть пароль при вводе. Группа Wi-Fi Sene – не слишком безопасная, но действительно удобная функция для обмена информацией о беспроводных сетях. Камера на экране входа в систему – на планшетах удобнее оставить эту функцию включённой для быстрой съёмки. Доступ приложений к учётной записи пользователя – строго говоря, если отключить эту функцию, то некоторые приложения, особенно игровые, могут и не заработать. Раздел «Синхронизация настроек Windows» — весьма спорный набор опций, так как синхронизация настроек, особенно между несколькими ПК, действительно удобна. Группа службы определения местоположения – на практике эта функция может быть полезна для геолокации во многих приложениях.

Обновление с помощью P2P-технологий – разумнее в настройках ОС разрешить работу этой функции только для локальной сети, а не полностью отключать её.

Наконец, последнее, что рекомендуется сделать, – это пройтись по всем пунктам «Конфиденциальность» из раздела «Параметры» в главном меню. В каждом пункте надо внимательно просмотреть разрешения у отдельных приложений и отключить доступ к тем или иным возможностям системы.

Илья Коваль, 3dnews

nnm.me